Zpww-virus

Ransomware-bedreigingen, zoals het Zpww-virus, vertegenwoordigen een apart soort malware die is ontworpen om de bestanden van slachtoffers te versleutelen en ze gegijzeld te houden totdat er losgeld wordt betaald. In tegenstelling tot traditionele virussen die eenvoudigweg bestanden kunnen beschadigen of repliceren, neemt ransomware uw gegevens gevangen, waardoor toegang onmogelijk wordt zonder een specifieke decoderingssleutel. Het Zpww-virus is lid van de beruchte Djvu-ransomwarefamilie, bekend om zijn productieve en destructieve varianten. Deze lijn kent ook andere beruchte voorbeelden zoals Itrz en Itqw. Terwijl alle malware de digitale omgeving van een gebruiker in een of andere vorm verstoort, hanteert ransomware, vooral van families als Djvu, een op afpersing gerichte strategie, waardoor deze in het cyberlandschap uniek bedreigend is.

Zpww

Het Zpww ransomware-virus maakt gebruik van een reeks distributietechnieken om nietsvermoedende systemen te infiltreren. Enkele van de meest voorkomende methoden zijn onder meer phishing-e-mails met kwaadaardige bijlagen, het misbruiken van softwarekwetsbaarheden en het bundelen met illegale software of gekraakte applicaties. Daarnaast kunnen hackers ook trojaanse achterdeuren gebruiken, waardoor ze ongeautoriseerde toegang krijgen tot slachtoffersystemen. De ware sluwheid van deze cybercriminelen ligt in hun stealth en manipulatie. Ze maken overtuigende e-mailberichten die legitieme instellingen nabootsen, waardoor slachtoffers onbewust de ransomware activeren. Bovendien kunnen de oneerlijke mensen achter Zpww drive-by downloads gebruiken, waarbij ze in het geheim de malware installeren wanneer een gebruiker een gecompromitteerde website bezoekt. Door hun methoden voortdurend te ontwikkelen en geavanceerde misleidingstactieken te gebruiken, zorgen deze tegenstanders ervoor dat hun kwaadaardige ladingen een breed spectrum van potentiële slachtoffers bereiken.

Removal Tool downloadenom te verwijderen Zpww.Zpww

.Zpww is een bestandsextensie die door deze ransomware op uw bestanden wordt toegepast en geeft aan dat de originele inhoud is gecodeerd, waardoor u geen toegang meer heeft tot uw eigen gegevens. Deze extensie fungeert feitelijk als het visitekaartje van de ransomware en identificeert de kwaadaardige activiteiten ervan. Het ongedaan maken van deze versleuteling is geen eenvoudige taak; de gecodeerde informatie kan doorgaans alleen worden ontgrendeld met een unieke decoderingssleutel, die door de aanvallers wordt gegijzeld. Als u de extensie .Zpww in uw bestanden opmerkt, is onmiddellijke actie van cruciaal belang. Verbreek de verbinding met internet om verdere schade te voorkomen, maak een back-up van de getroffen bestanden en gebruik betrouwbare antivirussoftware om de ransomware te detecteren en te verwijderen. Het wordt ook aanbevolen om deskundig advies in te winnen over de decoderingsmogelijkheden voordat u overweegt losgeld te betalen.

Zpww Extensie

Bestanden die zijn getagd met de extensie .Zpww zijn gecodeerd en zijn niet langer beschikbaar voor de gebruiker. Deze codering is de methode van de ransomware om uw gegevens te gijzelen. Bij deze versleuteling ontdekken gebruikers vaak een losgeldbrief, een digitale brief van de daders. Dit bericht dient meerdere doeleinden: het informeert de slachtoffers over de inbreuk, verduidelijkt de eisen van de hacker, meestal een geldbedrag, en kan 'bewijs' leveren van de ontsleutelingsmogelijkheden via een voorbeeld van een gedecodeerd bestand. De toon van het briefje kan variëren van nep-bezorgd tot openlijk bedreigend, een psychologische truc om urgentie aan te wakkeren. Sommigen claimen zelfs een tijdelijk aanbod, waardoor slachtoffers onder druk worden gezet om snel te betalen als ze van de Zpww-extensie af willen. Hoewel het in beloften is vervat, is betalen geen garantie voor het ophalen van gegevens, waardoor de afpersing zowel manipulatief als verraderlijk wordt.

Zpww-ransomware

Removal Tool downloadenom te verwijderen ZpwwDe Zpww-ransomware is willekeurig en richt zich op een breed scala aan slachtoffers, van individuele gebruikers tot grote bedrijven, van ziekenhuizen tot onderwijsinstellingen. Hackers maken misbruik van de kostbaarheid van gegevens, omdat ze weten dat de ontoegankelijkheid ervan operaties kan verlammen of persoonlijk leed kan veroorzaken. Hoewel de onmiddellijke reactie het betalen van het gevraagde losgeld zou kunnen zijn, is berusting gevaarlijk. Betaling financiert niet alleen de toekomstige inspanningen van cybercriminelen, maar biedt ook geen garantie op gegevensherstel. Slachtoffers van de Zpww-ransomware kunnen uiteindelijk geldloos raken en nog steeds verstoken blijven van gegevens. Overweeg in plaats daarvan alternatieve oplossingen: het onderhouden van bijgewerkte back-ups om bestanden te herstellen, het gebruik van gratis professionele decoderingstools (zie hieronder) of het zoeken naar expertise van cyberbeveiligingsbedrijven. Door zich te verzetten tegen losgeldbetalingen en preventieve maatregelen te nemen, kunnen gebruikers en organisaties dergelijke bedreigingen trotseren en hun digitale verdediging versterken.

Wat is een Zpww-bestand?

Een “Zpww-bestand” bevat geen schadelijke ransomware. In plaats daarvan is het een normaal gebruikersbestand dat is gecodeerd en ontoegankelijk is geworden vanwege de aanval van de ransomware. Hoewel de inhoud ongewijzigd blijft, blijft deze zonder decoderingssleutel vergrendeld. Om ervoor te zorgen dat u nooit meer een “Zpww-bestand” op uw computer krijgt, zijn regelmatige systeemback-ups van het grootste belang. Bewaar deze back-ups offline of op cloudservices om eenvoudig herstel te garanderen. Het installeren van robuuste antivirussoftware, het regelmatig updaten van software en het beoefenen van waakzaam online gedrag kunnen ook ransomware-bedreigingen afschrikken. Indien geïnfecteerd, moeten gebruikers de ransomware eerst verwijderen met behulp van vertrouwde tools voor het verwijderen van malware. Hoewel de ideale oplossing het gebruik van een decoderingssleutel is, kan het gebruik van back-ups of professionele decoderingsdiensten vaak een haalbaar pad naar gegevensherstel bieden.

Leren hoe te verwijderen van de Zpww vanaf uw computer

- Stap 1. Verwijder Zpww via anti-malware

- Stap 2. Verwijder Zpww met Systeemherstel

- Stap 3. Herstel uw gegevens

Stap 1. Verwijder Zpww via anti-malware

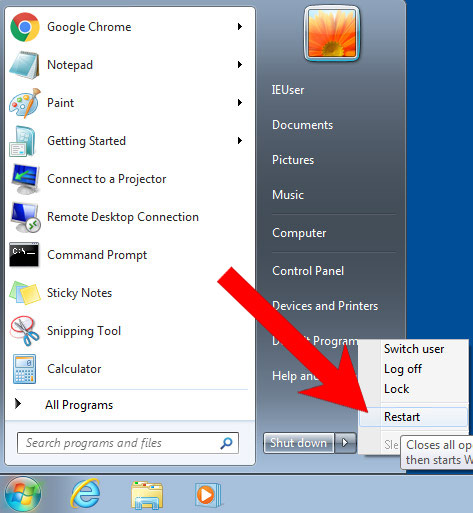

a) Windows 7 / Vista / XP

- Start → Afsluiten → Opnieuw opstarten.

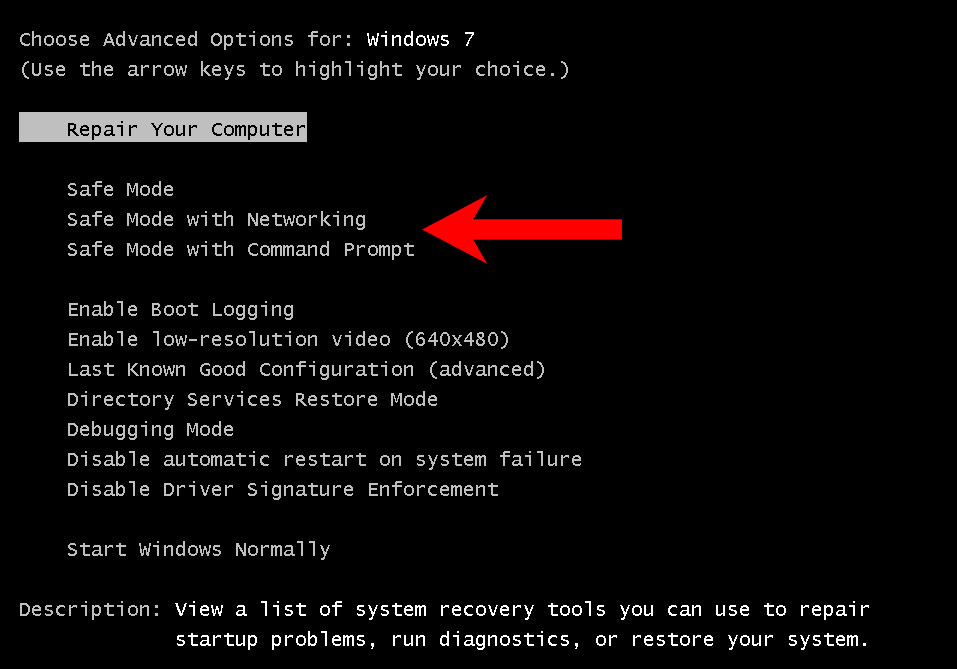

- Wanneer de pc begint te laden, blijft u op F8 drukken totdat geavanceerde opstartopties verschijnen.

- Selecteer Veilige modus met netwerkmogelijkheden.

- Wanneer uw computer laadt, downloadt u anti-malware met uw browser.

- Gebruik anti-malware om de ransomware te verwijderen.

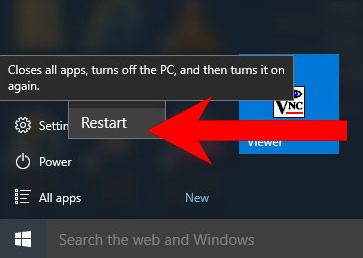

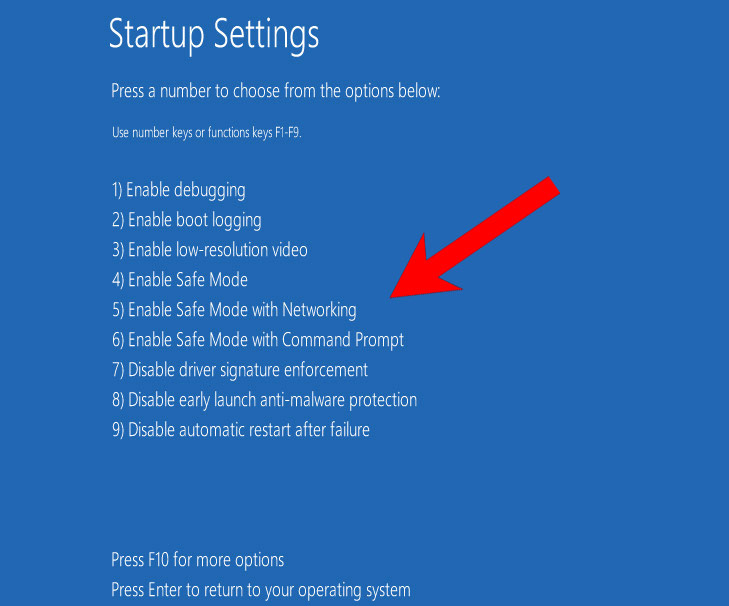

b) Windows 8/10

- Open het menu Start, druk op het Power-logo.

- Houd de toets Shift ingedrukt en druk op Opnieuw opstarten.

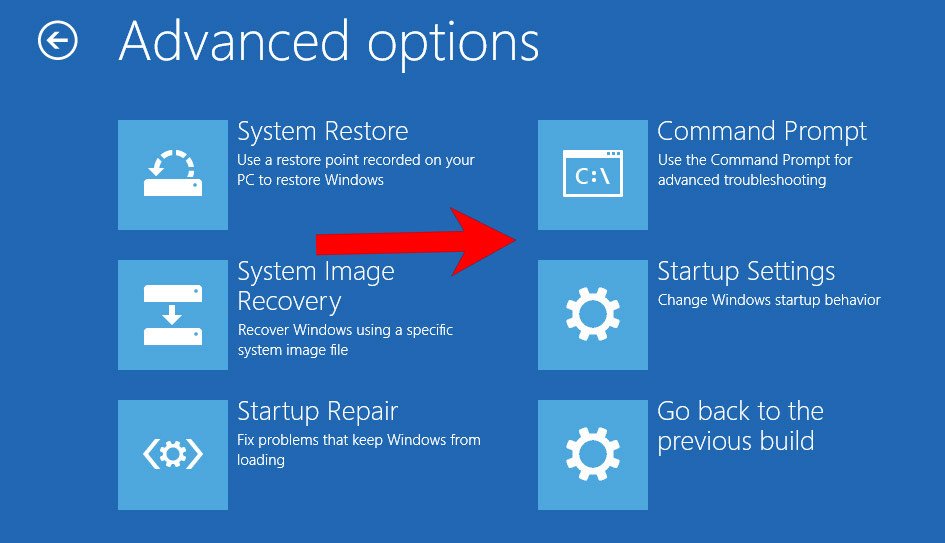

- Vervolgens Problemen oplossen → Geavanceerde opties → Startinstellingen.

- Ga omlaag naar Veilige modus inschakelen (of Veilige modus met netwerkmogelijkheden).

- Druk op Opnieuw opstarten.

- Wanneer uw computer laadt, downloadt u anti-malware met uw browser.

- Gebruik anti-malware om de ransomware te verwijderen.

Stap 2. Verwijder Zpww met Systeemherstel

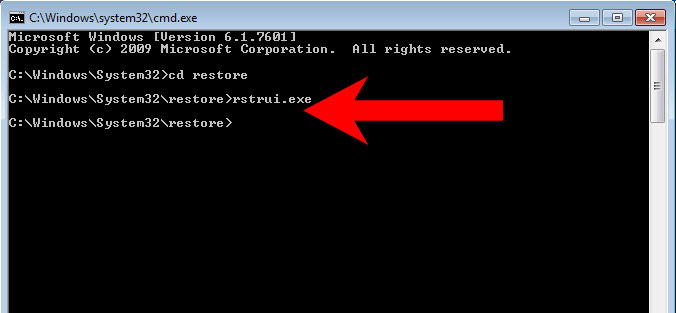

a) Windows 7 / Vista / XP

- Start → Afsluiten → Opnieuw opstarten.

- Wanneer de pc begint te laden, blijft u op F8 drukken totdat geavanceerde opstartopties verschijnen.

- Selecteer Veilige modus met opdrachtprompt.

- Typ cd restore in het venster dat verschijnt en druk op Enter.

- Typ rstrui.exe en druk op Enter.

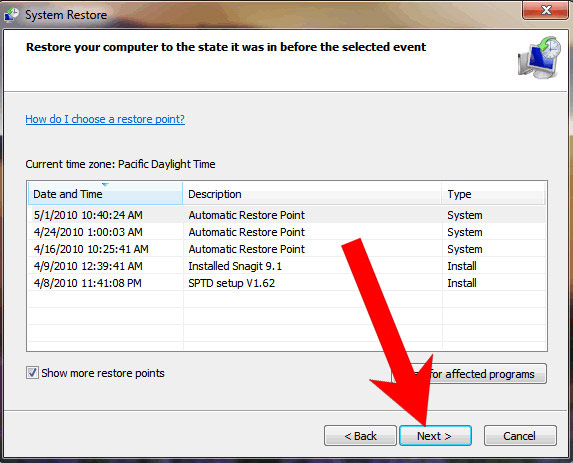

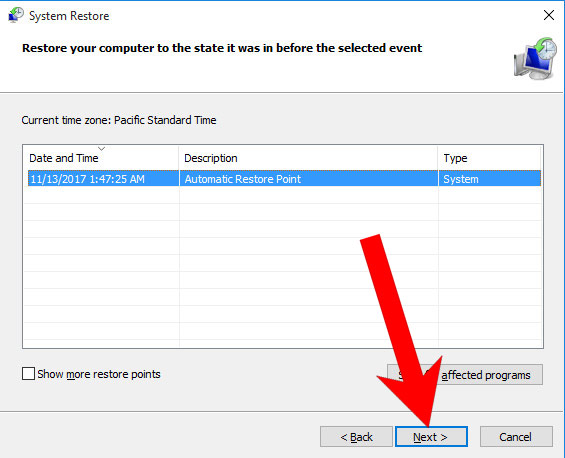

- Selecteer een herstelpunt in het venster dat verschijnt en druk op Volgende. Zorg ervoor dat het herstelpunt zich vóór de infectie bevindt.

- Druk op Ja in het bevestigingsvenster dat verschijnt.

b) Windows 8/10

- Open het menu Start, druk op het Power-logo.

- Houd de toets Shift ingedrukt en druk op Opnieuw opstarten.

- Vervolgens Problemen oplossen → Geavanceerde opties → Opdrachtprompt.

- Klik op Opnieuw opstarten.

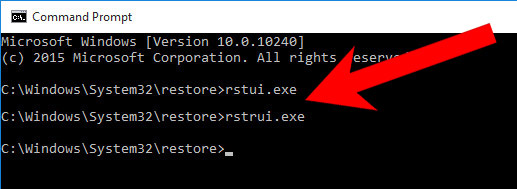

- Typ cd restore in het venster dat verschijnt en druk op Enter.

- Typ rstrui.exe en druk op Enter.

- Druk in het venster dat verschijnt op Volgende, kies een herstelpunt (voorafgaand aan infectie) en druk op Volgende.

- Druk op Ja in het bevestigingsvenster dat verschijnt.

Stap 3. Herstel uw gegevens

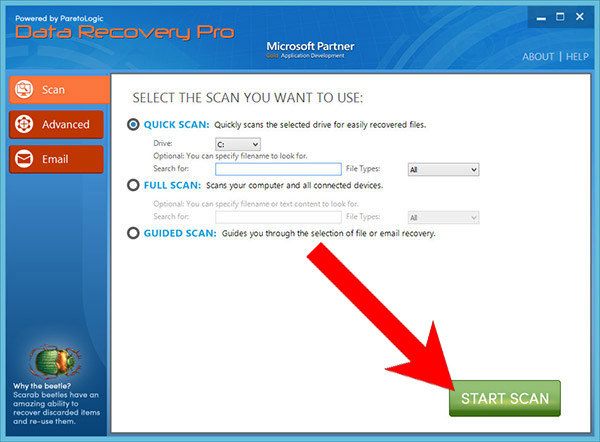

a) Methode 1. Gebruik van Data Recovery Pro om bestanden te herstellen

- Verkrijg Data Recovery Pro van de officiële website.

- Installeer en open het.

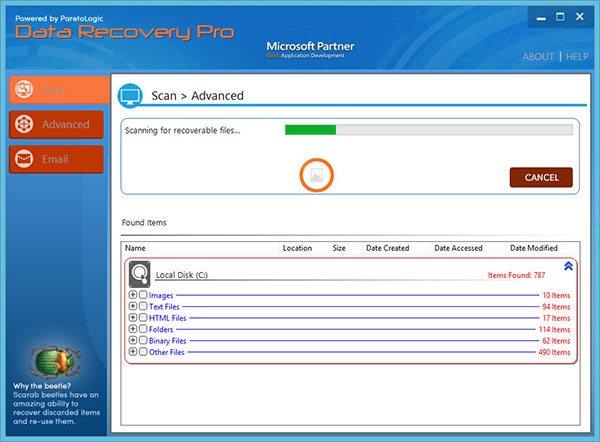

- Gebruik het programma om te scannen op gecodeerde bestanden.

- It-bestanden kunnen worden hersteld, het programma staat u toe dit te doen.

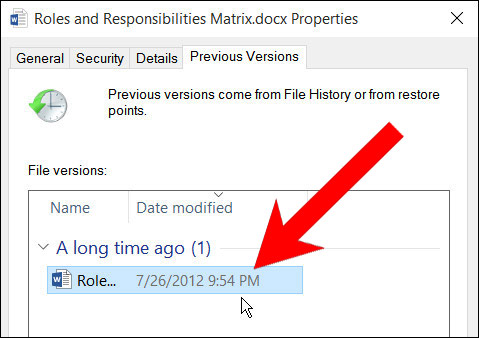

b) Methode 2. Gebruik van eerdere versies van Windows om bestanden te herstellen

Om deze methode te laten werken, moet Systeemherstel zijn ingeschakeld voorafgaand aan infecties.- Klik met de rechtermuisknop op het bestand dat u wilt herstellen.

- Selecteer Eigenschappen.

- Ga naar het tabblad Vorige versies, selecteer de versie van het gewenste bestand en klik op Herstellen.

c) Methode 3. Gebruik Shadow Explorer om bestanden te herstellen

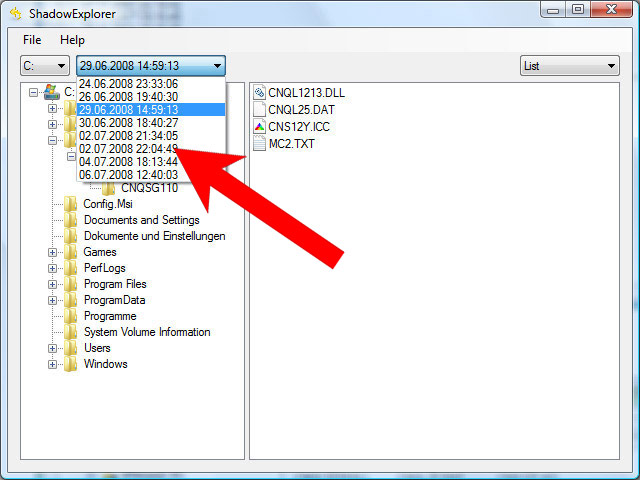

Uw besturingssysteem maakt automatisch schaduwkopieën van uw bestanden, zodat u bestanden kunt herstellen als uw systeem crasht. Het is mogelijk om bestanden op deze manier te herstellen na een ransomwareaanval, maar sommige bedreigingen slagen erin om de schaduwkopieën te verwijderen. Als je geluk hebt, zou je bestanden moeten kunnen herstellen via Shadow Explorer.- U moet het Shadow Explorer-programma downloaden, dat u kunt downloaden van de officiële site, shadowexplorer.com.

- Installeer en open het.

- Selecteer de schijf waarop de bestanden zich bevinden, kies de datum en druk op Exporteren wanneer de mappen met bestanden verschijnen.