L'obiettivo di una determinata minaccia di un cavallo di Troia dipende dalla situazione e da ciò che gli hacker stanno cercando di ottenere.

Ad esempio, un virus come "Account di pagamento from your" potrebbe essere utilizzato per raccogliere dati personali sensibili from your macchina spiandoti segretamente fino a quando non acquisisce informazioni che può utilizzare contro di te. A seconda del tipo di dati che il virus raccoglie sulla macchina from your, potrebbe successivamente utilizzarlo come leva di ricatto o, se il virus ha acquisito i numeri della tua carta di credito / debito, potrebbe prosciugare direttamente i tuoi conti bancari e inviare i soldi agli hacker.

Molti dei nostri utenti ci hanno segnalato di uno spam e-mail in corso con il seguente messaggio:

Subject: Payment from your account. Greetings! I have to share bad news with you. Approximately few months ago I have gained access to your devices, which you use for internet browsing. After that, I have started tracking your internet activities. Here is the sequence of events: Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online). Obviously, I have easily managed to log in to your email account (************). One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email. In fact, it was not really hard at all (since you were following the links from your inbox emails). All ingenious is simple. =) This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard). I have downloaded all your information, data, photos, web browsing history to my servers. I have access to all your messengers, social networks, emails, chat history and contacts list. My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software. Likewise, I guess by now you understand why I have stayed undetected until this letter… While gathering information about you, I have discovered that you are a big fan of adult websites. You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure. Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms. If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives. I have also no issue at all to make them available for public access. I guess, you really don’t want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you. Let’s settle it this way: You transfer $1500 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away. After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word. This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now. In case, if you don’t know how to purchase and transfer the bitcoins – you can use any modern search engine. Here is my bitcoin wallet: 1GGZpqXsqKWSRnjJ1SHFaE5VPkMHHsKToX You have less than 48 hours from the moment you opened this email (precisely 2 days). Things you need to avoid from doing: *Do not reply me (I have created this email inside your inbox and generated the return address). *Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) – your video will be shared to public right away. *Don’t try to find me – it is absolutely pointless. All the cryptocurrency transactions are anonymous. *Don’t try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers. Things you don’t need to worry about: *That I won’t be able to receive your funds transfer. – Don’t worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer). *That I will share your videos anyway after you complete the funds transfer. – Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago! Everything will be done in a fair manner! One more thing… Don’t get caught in similar kind of situations anymore in future! My advice – keep changing all your passwords on a frequent basis

Download Removal Toolto remove from your

L'email dell'account di pagamento from your

Un altro uso comune di minacce come l'e-mail "Account di pagamento from your" è quando consentono agli hacker dietro di loro di avviare in remoto processi diversi sul tuo computer a tua insaputa o autorizzazione. Spesso, i processi avviati sui computer infetti sono quelli che costringono la macchina a estrarre criptovaluta (come i bitcoin).

Sebbene ciò non danneggi direttamente il sistema o comprometta la tua privacy, può rendere il computer quasi inutilizzabile perché è probabile che le risorse spese per il processo di mining di criptovaluta lascino poco o nulla per altre attività. Ciò, a sua volta, renderebbe il computer estremamente lento e soggetto a blocchi e arresti anomali. Fino a quando il virus non viene rimosso, non sarai in grado di impedirgli di costringere il tuo computer a utilizzare la maggior parte (se non tutta) della sua RAM, CPU e GPU libere per il processo di mining.

Trojan come "Account di pagamento from your" potrebbero anche essere potenti strumenti di distribuzione di malware. In molti casi, la principale minaccia che attacca il tuo computer non sarà il Trojan stesso, ma un altro virus che il Trojan porta sul tuo computer. Questo è spesso il caso dei virus della famigerata famiglia di cryptovirus Ransomware. Queste minacce vengono comunemente inviate ai computer delle loro potenziali vittime con l'aiuto di un virus cavallo di Troia che ha già infettato la macchina mirata. In molti casi, il Trojan può anche funzionare come rootkit (o scaricare un rootkit) sulla macchina attaccata. Un rootkit è un malware in grado di nascondere la sua presenza e la presenza di altri virus nel sistema. La presenza di un Trojan rootkit sul computer potrebbe significare che il Ransomware (o qualsiasi altra minaccia) sarebbe libero di funzionare senza alcuna possibilità che venga individuato dall'utente o dall'antivirus presente sul computer.

Download Removal Toolto remove from yourRimozione di "Account pagamento from your"

Se ritieni che il tuo computer possa essere attualmente infettato da "Account di pagamento from your", è di grande importanza che tu agisca immediatamente per pulire il tuo computer da qualsiasi pezzo di dati che potrebbe essere correlato al Trojan. Il nostro suggerimento per te è seguire il manuale della guida alla rimozione che vedrai di seguito. Completa ogni passaggio esattamente come mostrato e, entro la fine della guida, dovresti essere riuscito a rimuovere completamente il pericoloso virus Trojan.

Learn how to remove from your from your computer

Step 1. from your Rimozione da Windows

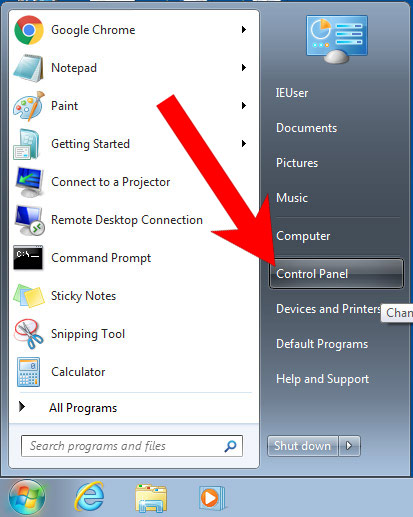

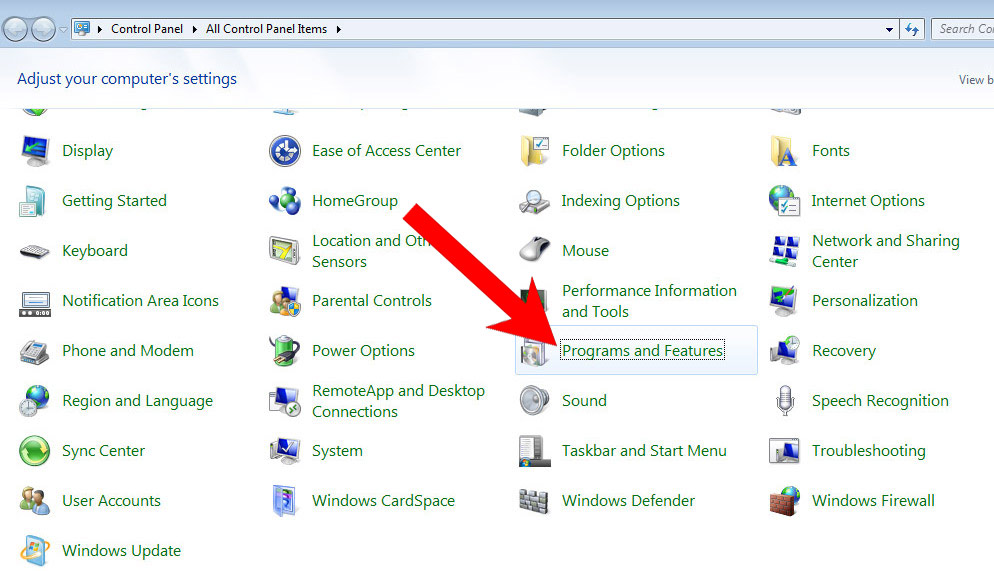

a) Windows 7 / XP

- Premi sull'icona Start.

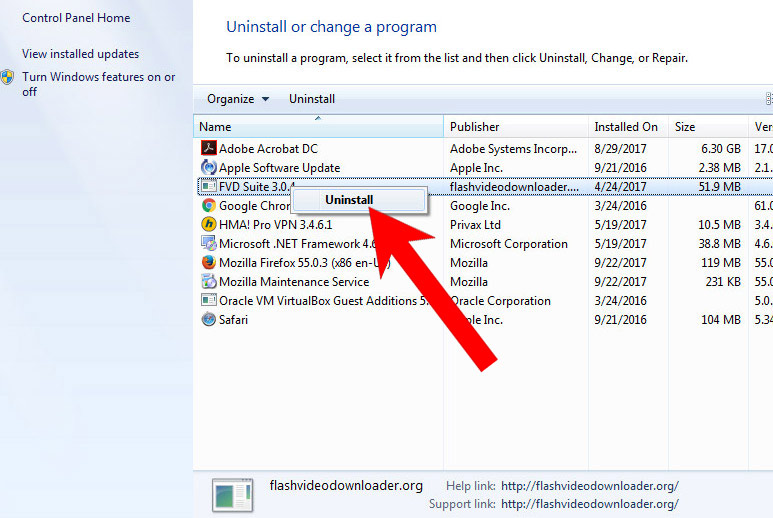

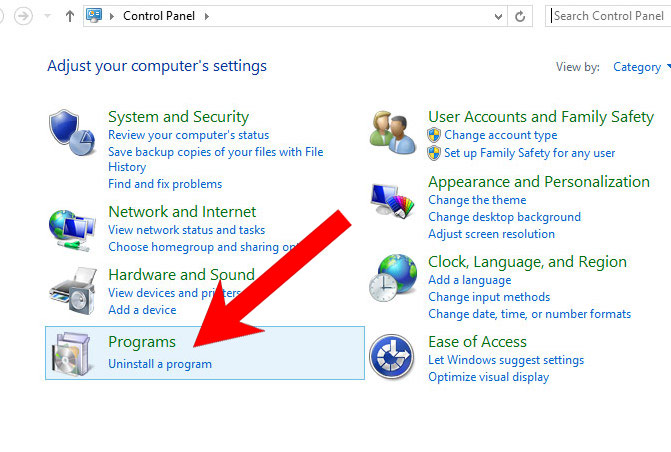

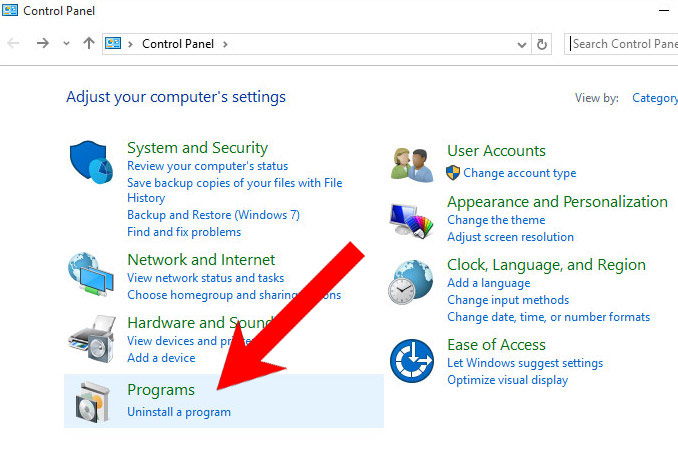

- Pannello di controllo → Programmi e funzionalità.

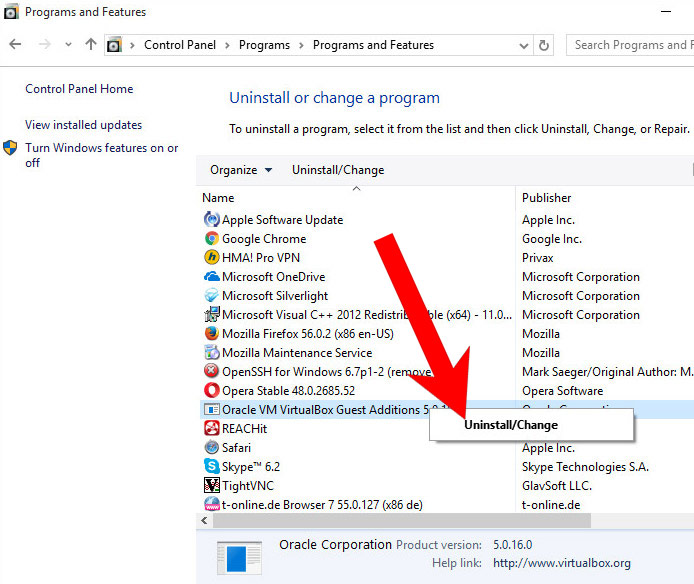

- Trova il programma che desideri eliminare e premi Disinstalla.

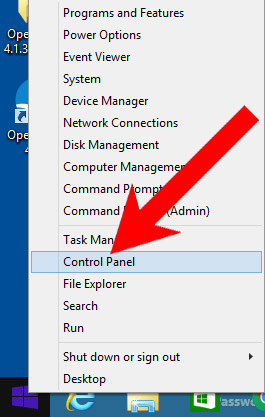

b) Windows 8

- Fare clic con il pulsante destro del mouse sull'icona di avvio (angolo inferiore sinistro).

- Seleziona Pannello di controllo.

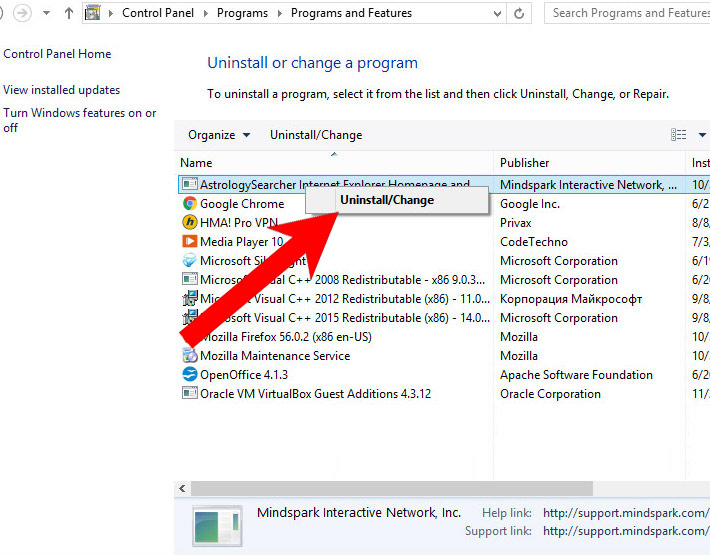

- Fare clic su Programmi e funzionalità.

- Trova e rimuovi tutti i programmi indesiderati.

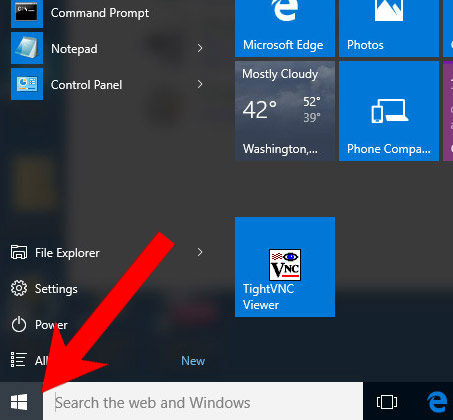

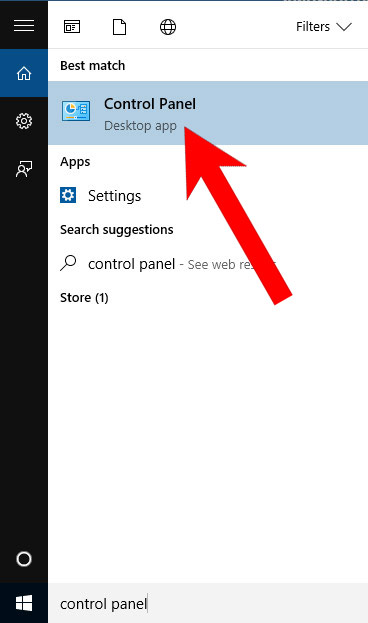

c) Windows 10

- Apri il menu Start e fai clic sulla lente di ingrandimento (accanto al pulsante di spegnimento).

- Digita nel Pannello di controllo.

- Pannello di controllo → Programmi e funzionalità.

- Trova e rimuovi tutti i programmi indesiderati.

d) Mac OS X

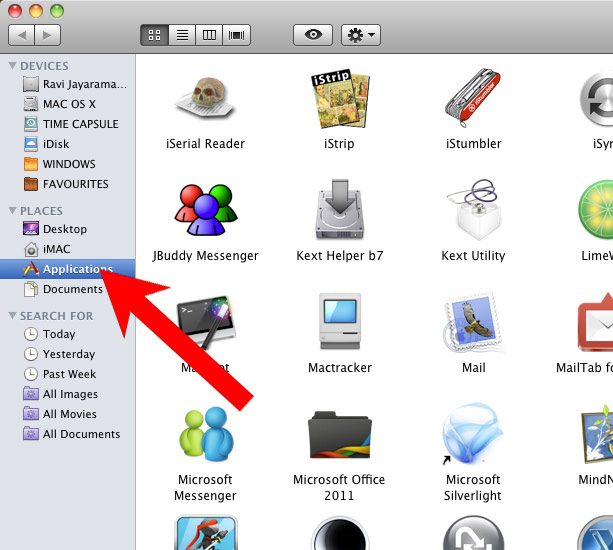

- Apri Finder e premi Applicazioni.

- Seleziona tutti i programmi sospetti di cui vuoi sbarazzarti.

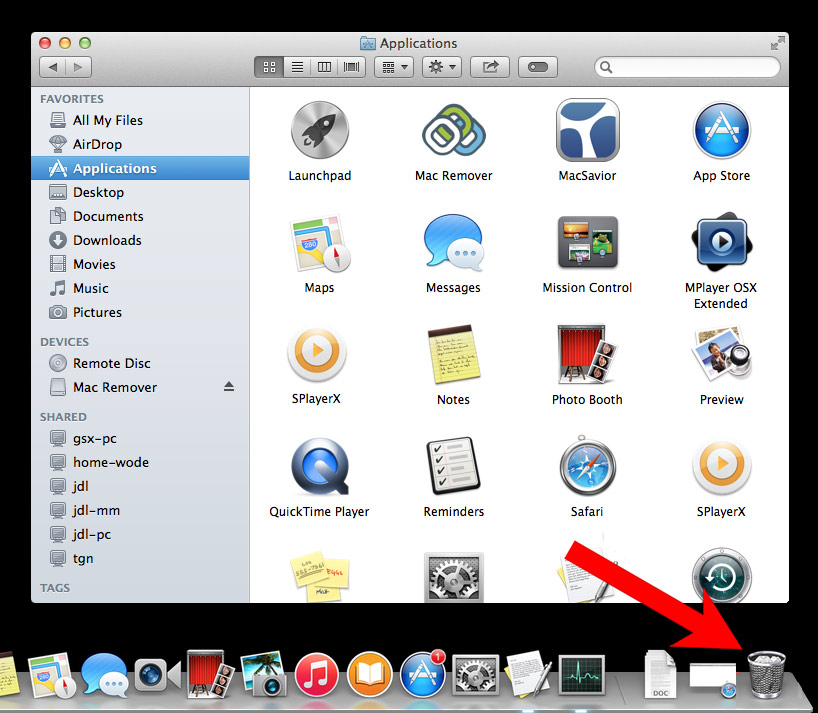

- Trascinali sull'icona del cestino nel dock (in alternativa, fai clic con il pulsante destro del mouse sul programma e premi Sposta nel cestino).

- Dopo aver spostato tutti i programmi indesiderati, fai clic con il pulsante destro del mouse sull'icona del cestino e seleziona Svuota cestino.

Step 2. Eliminare from your dal browser

a) Rimuovere from your da Microsoft Edge

Ripristina Microsoft Edge (metodo 1)

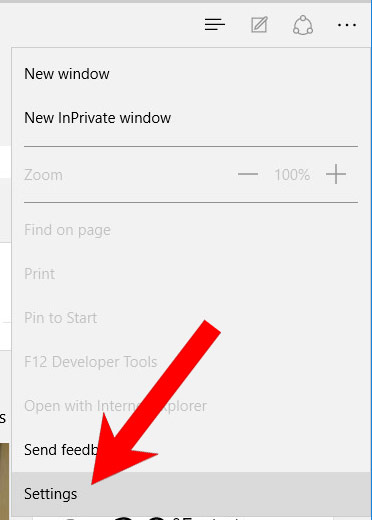

- Apri Microsoft Edge.

- Premi Altro situato nell'angolo in alto a destra dello schermo (i tre punti).

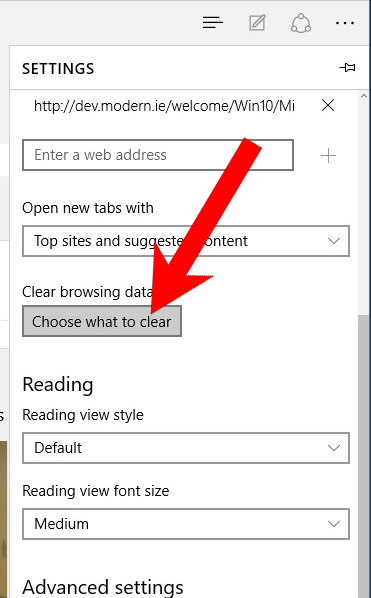

- Impostazioni → Scegli cosa cancellare.

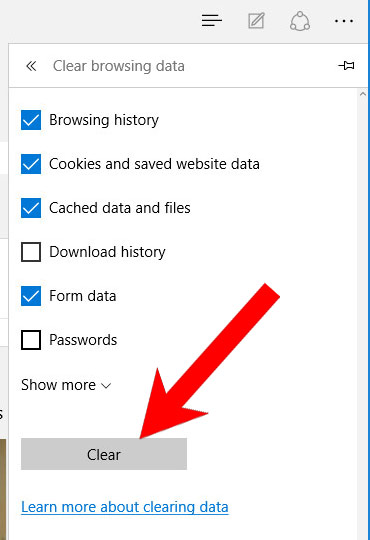

- Seleziona le caselle degli elementi che desideri rimuovere e premi Cancella.

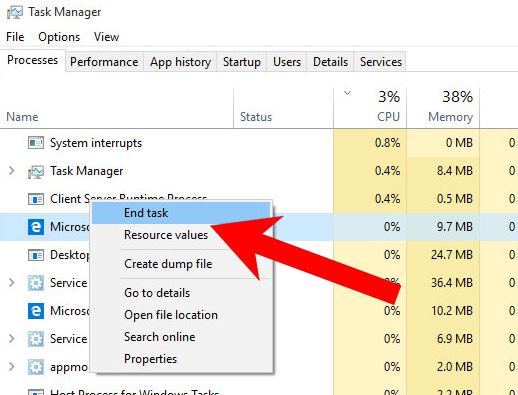

- Premi Ctrl + Alt + Canc insieme.

- Scegli Task Manager.

- Nella scheda Processi, trova il processo Microsoft Edge, fai clic con il pulsante destro del mouse su di esso e premi Vai ai dettagli (o Altri dettagli se Vai ai dettagli non è disponibile).

- Fai clic con il pulsante destro del mouse su tutti i processi di Microsoft Edge e scegli Termina attività.

(Metodo 2)

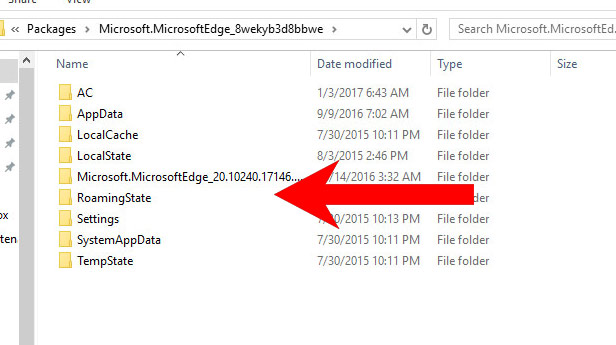

Prima di procedere con questo metodo, eseguire il backup dei dati.- Vai a C: Users % username% AppData Local Packages Microsoft.MicrosoftEdge_xxxxxxxxxx.

- Seleziona tutte le cartelle, fai clic destro su di esse e premi Elimina.

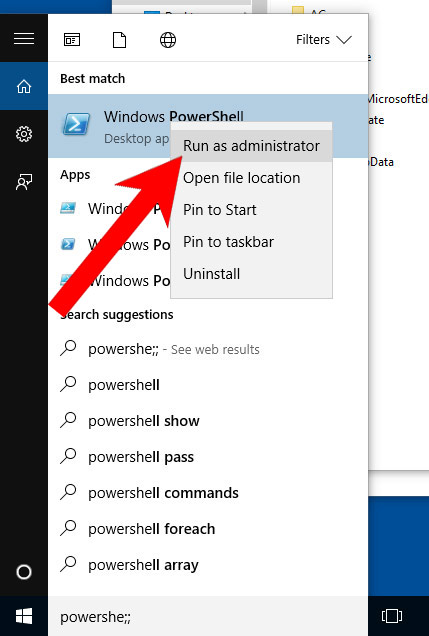

- Premi il pulsante Start e digita Windows PowerShell nella casella di ricerca.

- Fare clic con il tasto destro sul risultato e selezionare Esegui come amministratore.

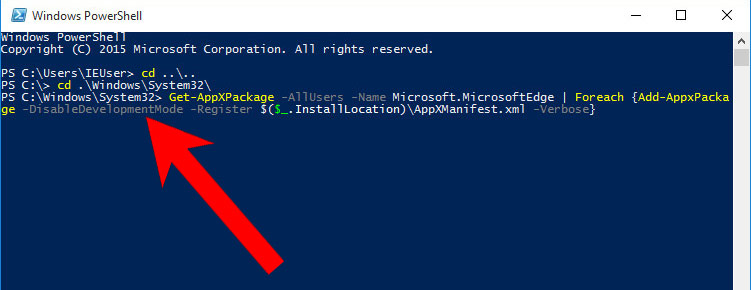

- In Amministratore: Windows PowerShell, incolla

Get-AppXPackage -AllUsers -Name Microsoft.MicrosoftEdge | Foreach {Add-AppxPackage -DisableDevelopmentMode -Register $ ($ _. InstallLocation) AppXManifest.xml -Verbose}

in PS C: WINDOWS system32> e tocca Invio.

- Il problema dovrebbe essere risolto ora.

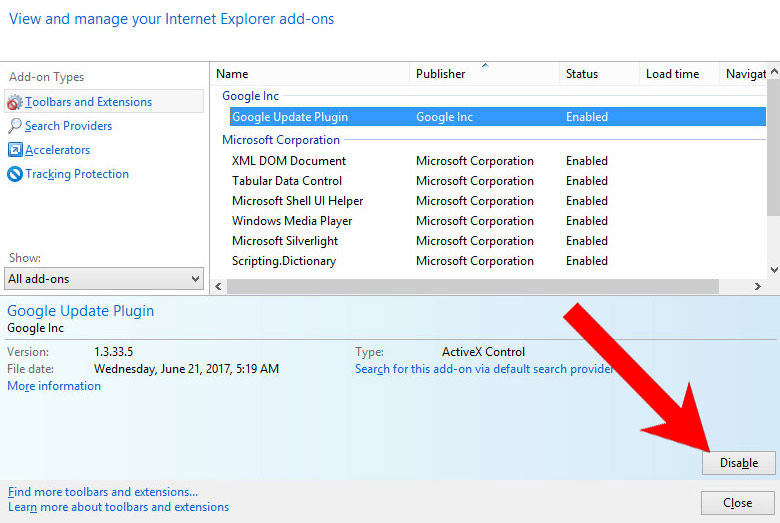

b) Rimuovi from your da Internet Explorer

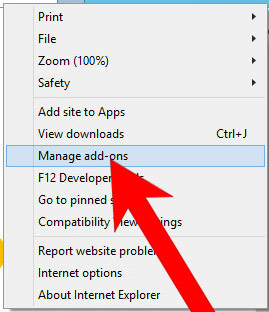

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Seleziona Gestisci componenti aggiuntivi, quindi Barre degli strumenti ed estensioni.

- Trova e disabilita tutte le estensioni sospette.

- Chiudi la finestra.

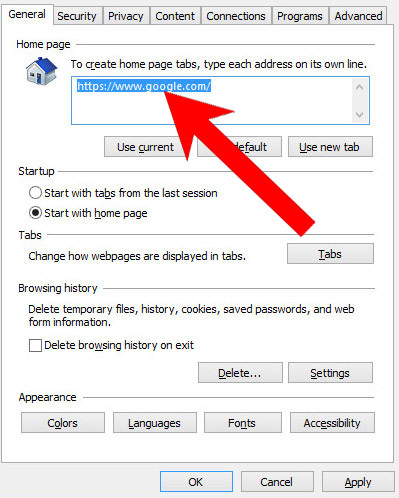

c) Ripristina la tua home page su Internet Explorer

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Opzioni Internet → scheda Generale. Elimina l'URL della home page e digita quello che preferisci.

- Premi Applica.

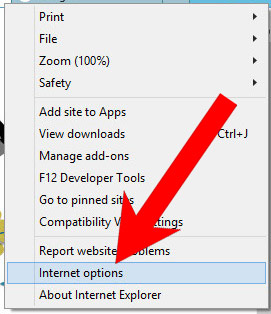

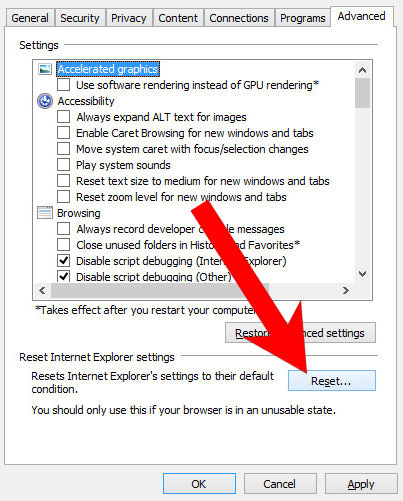

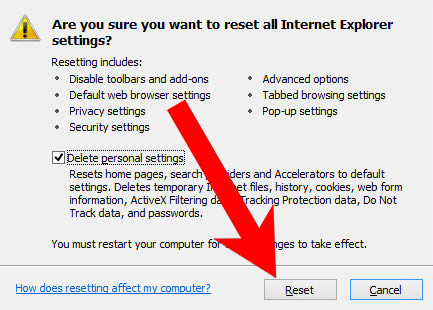

d) Reimposta Internet Explorer

- Apri Internet Explorer e premi sull'icona a forma di ingranaggio.

- Opzioni Internet → scheda Avanzate.

- In basso, vedrai un pulsante Ripristina. Premilo.

- Nella finestra che appare, seleziona la casella che dice Elimina impostazioni personali.

- Premere Ripristina.

- Fare clic su OK per uscire dalla finestra.

- Riavvia il tuo browser.

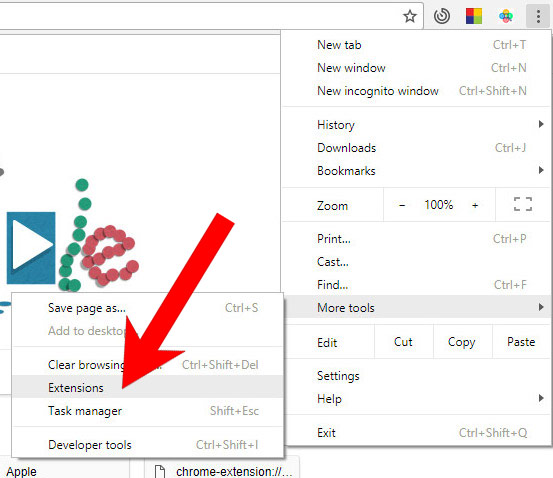

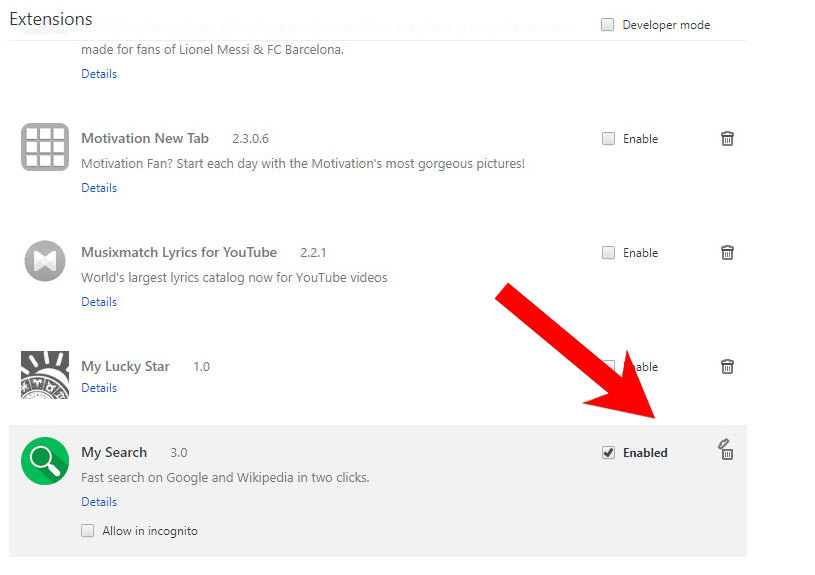

e) Rimuovi from your da Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo dell'URL.

- Scegli Altri strumenti ed estensioni.

- Rimuovi le estensioni sospette facendo clic sull'icona Cestino accanto ad esse.

- Se non sei sicuro di un'estensione, puoi disabilitarla deselezionando la casella che dice Abilitato. Se in seguito decidi di mantenerlo, seleziona di nuovo la casella.

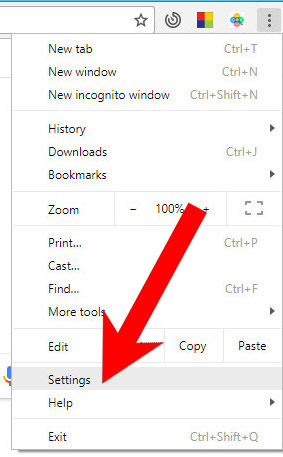

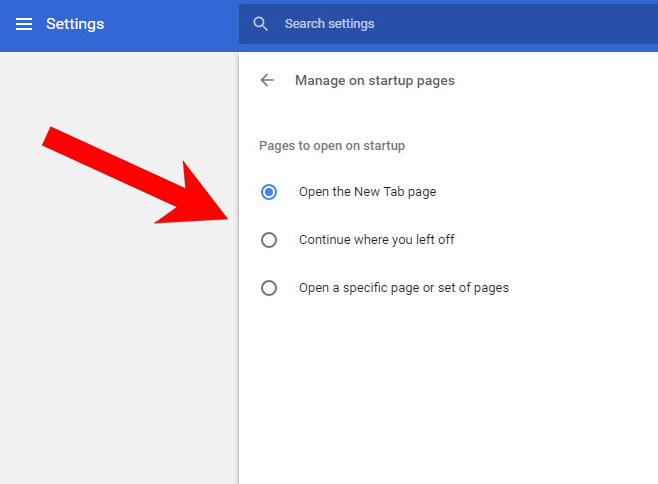

f) Ripristina la tua home page su Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo URL.

- Scegli Impostazioni.

- Nella finestra che appare, sotto All'avvio, ci sarà un'opzione Imposta pagine. Premi su quello.

- Rimuovi il sito Web impostato e digita quello che preferisci sia la tua home page. Premere OK.

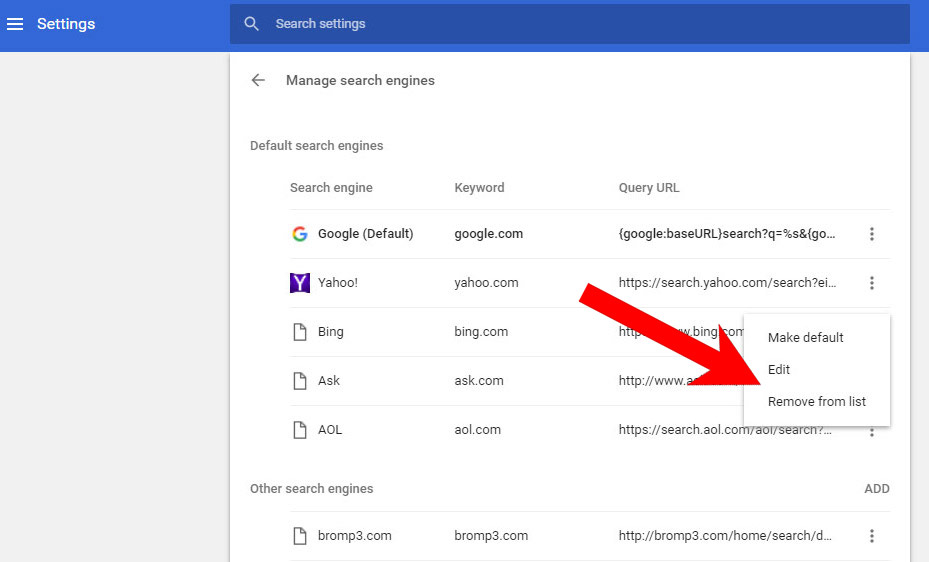

- In Impostazioni, sotto Ricerca, c'è un'opzione Gestisci motori di ricerca. Seleziona quello.

- Rimuovi tutti i motori di ricerca tranne quello che desideri utilizzare. Fare clic su Fine.

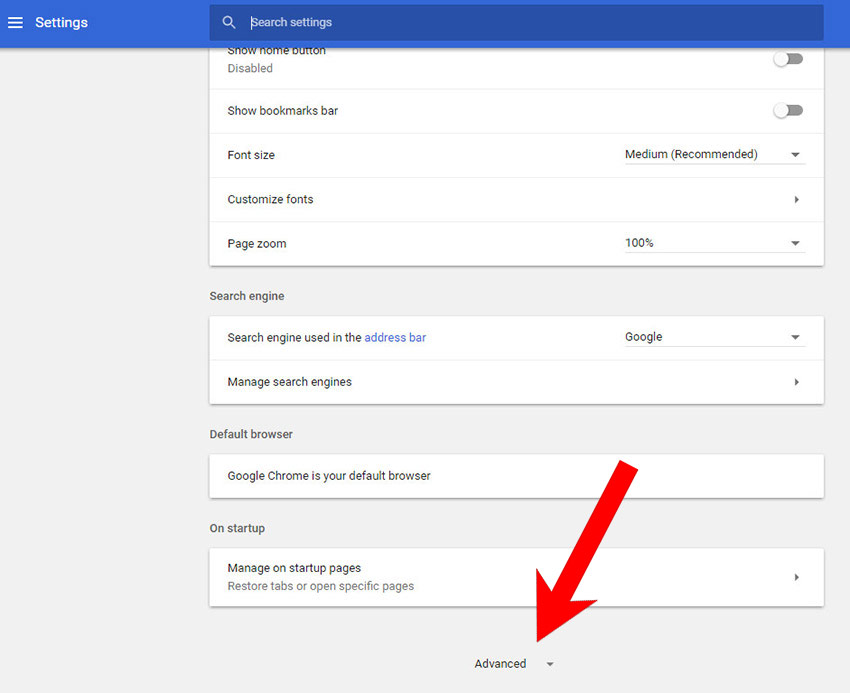

g) Reimposta Google Chrome

- Apri Google Chrome e premi l'icona del menu a destra, accanto al campo dell'URL.

- Scegli Impostazioni.

- Scorri verso il basso e premi Mostra impostazioni avanzate.

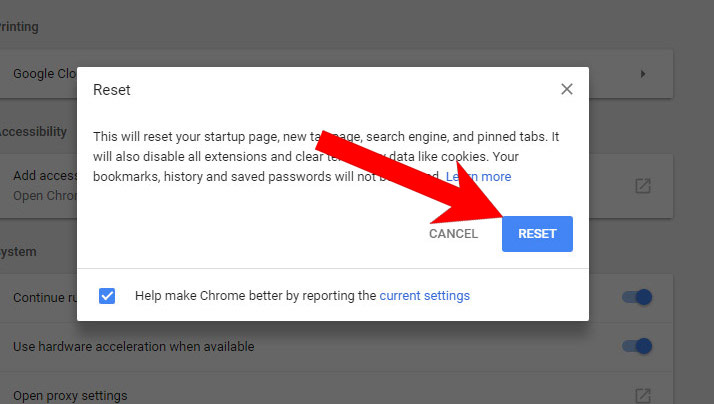

- Trova e premi il pulsante Ripristina.

- Nella finestra di conferma visualizzata, premere Ripristina.

h) Rimuovere from your da Mozilla Firefox

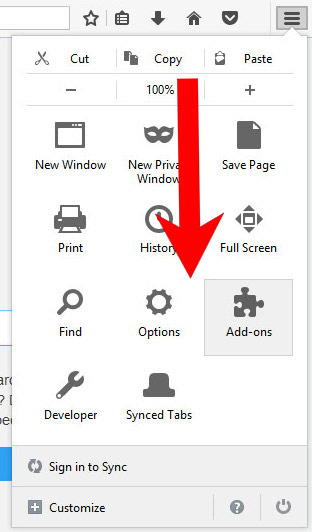

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre a destra dello schermo.

- Seleziona Componenti aggiuntivi.

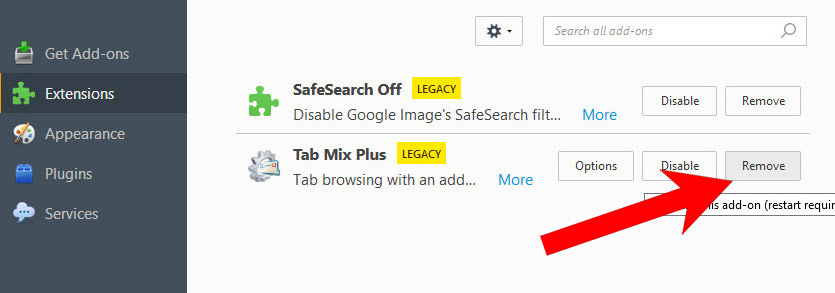

- Seleziona la scheda Estensioni e rimuovi tutte le estensioni discutibili.

- Se non sei sicuro di un'estensione, puoi disabilitarla facendo clic su Disabilita. Se in seguito decidi di mantenerlo, premi semplicemente Abilita.

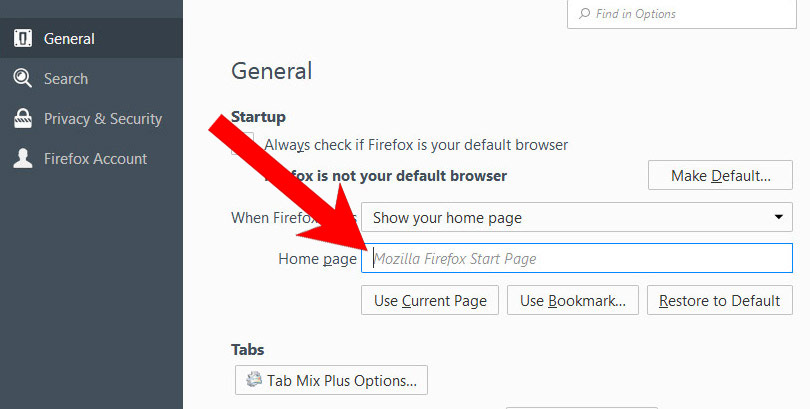

i) Ripristina la tua home page su Mozilla Firefox

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre sul lato destro dello schermo.

- Seleziona Opzioni.

- In generale, fare clic su Ripristina impostazioni predefinite sotto il campo Pagina iniziale.

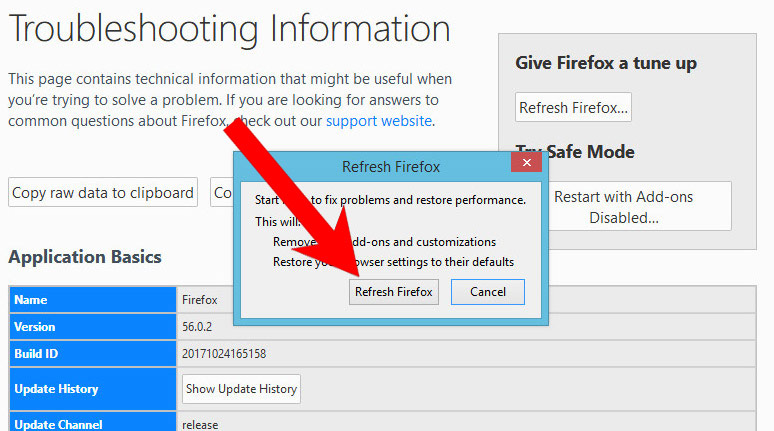

j) Ripristina Mozilla Firefox

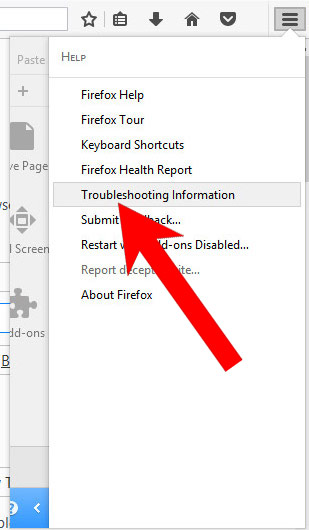

- Apri Mozilla Firefox e accedi al menu facendo clic sulle tre barre a destra dello schermo.

- Premi il punto interrogativo nella parte inferiore del menu.

- Seleziona Informazioni sulla risoluzione dei problemi.

- Seleziona l'opzione Aggiorna Firefox.

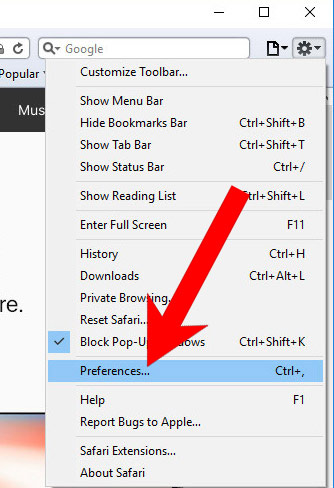

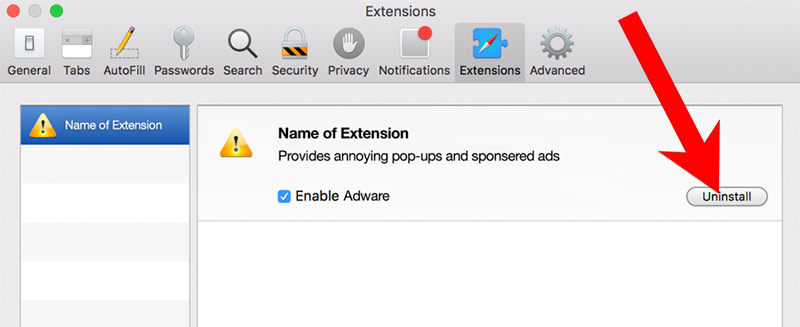

k) Rimuovere from your da Safari (per Mac)

- Apri Safari.

- Seleziona Preferenze (puoi accedervi premendo su Safari nella parte superiore dello schermo).

- Scegli la scheda Estensioni.

- Disinstalla tutte le estensioni discutibili.

- Se non sei sicuro di un'estensione, puoi disabilitarla deselezionando la casella che dice Abilitato. Se in seguito decidi di mantenerlo, seleziona di nuovo la casella.

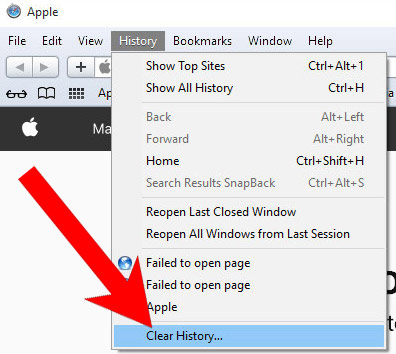

l) Ripristina Safari

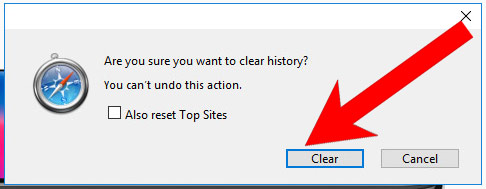

Se stai usando le versioni Yosemite, El Capitan o Sierra, l'opzione per ripristinare Safari con un clic non è disponibile. Quindi dovrai cancellare la cronologia e svuotare le cache in passaggi separati.- Apri Safari.

- Seleziona Cancella cronologia (puoi accedervi premendo su Safari nella parte superiore dello schermo).

- Scegli da che ora desideri eliminare la cronologia e premi Cancella cronologia.

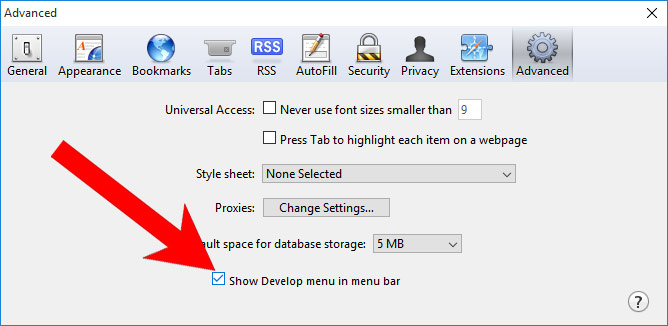

- Premi su Safari nella parte superiore dello schermo e seleziona Preferenze.

- Seleziona la scheda Avanzate e seleziona la casella accanto a Mostra menu Sviluppo nella barra dei menu.

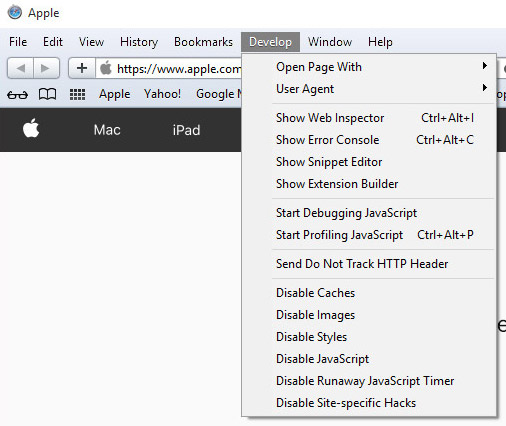

- Seleziona Sviluppo (dalla barra dei menu nella parte superiore dello schermo).

- Premere Svuota cache.