Virus Iicc

Le virus Iicc est une nouvelle menace de ransomware qui infiltre votre système par divers canaux, la méthode la plus courante étant les pièces jointes de courriers indésirables. Une fois téléchargée, la pièce jointe de l'e-mail active le programme ransomware qui commence à crypter les fichiers sur votre système. D'autres points d'entrée incluent les tactiques d'ingénierie sociale, les téléchargements Web malveillants, les fausses publicités, les messages de discussion et même les clés USB portables. Il n'est pas rare que le virus Iicc soit introduit dans votre système via un fichier exécutable intégré dans un dossier zip ou les macros d'un document Microsoft Office, ou masqué comme une pièce jointe légitime. Les ransomwares plus avancés peuvent se propager de manière autonome, sans intervention humaine, en exploitant les vulnérabilités des plugins du navigateur.

Iicc

Télécharger outil de suppressionpour supprimer IiccLa première étape pour se défendre contre les ransomwares, tels que Iicc, Jzie ou Eqza, consiste à vous renseigner sur les dangers liés au fait de cliquer sur des liens douteux et de télécharger des pièces jointes suspectes. Être prudent lorsque vous passez du temps en ligne et disposer d'un logiciel de sécurité fiable opérationnel sur votre système peut réduire le risque d'attaques réussies. La mise à jour régulière de votre logiciel est également vitale, car de nombreuses menaces de ransomware exploitent des vulnérabilités qui ne sont pas corrigées à temps par les utilisateurs. Mais le meilleur moyen d'atténuer l'impact d'une attaque potentielle de Iicc est de créer des sauvegardes régulières de vos données, qui sont stockées sur un disque externe ou un stockage cloud.

.Iicc

.Iicc est un processus utilisé par le ransomware pour verrouiller vos fichiers numériques et en restreindre votre accès. La détection du processus de cryptage est difficile, car il se produit généralement sans aucun symptôme visible. Si vous avez été attaqué par .Iicc, il est toutefois important de s’abstenir de payer la rançon exigée par les cybercriminels. La raison en est qu’on ne peut pas faire confiance aux criminels pour vous envoyer une clé de déchiffrement même après avoir reçu le paiement et qu’il n’y a aucune garantie de restauration de vos données. Par conséquent, nous vous recommandons d’essayer nos suggestions gratuites de récupération de fichiers et d’utiliser l’outil de suppression professionnel Iicc avant d’envisager le paiement d’une rançon comme option. De plus, suivre les instructions du guide vous aidera à supprimer l’infection de votre système.

Extension Iicc

L'extension Iicc est un identifiant ajouté par le ransomware à tous les fichiers cryptés sur votre système. Cette extension, qui peut varier en fonction de la variante du ransomware avec laquelle vous avez été infecté, est généralement ajoutée à l'extension du fichier d'origine, séparant ainsi le fichier crypté de son format d'origine et empêchant quiconque d'y accéder. En règle générale, les victimes peuvent identifier quels fichiers ont été cryptés et quels fichiers n'ont pas été affectés par l'attaque du ransomware Iicc en examinant l'extension Iicc. Pour illustrer, disons que vous disposez d'un fichier appelé « image.jpeg » qui a été crypté par le ransomware et qui a reçu l'extension « .Iicc ». Après cryptage, le fichier serait renommé « image.jpeg.Iicc ».

Télécharger outil de suppressionpour supprimer IiccIicc Rançongiciel

Iicc ransomware est un logiciel malveillant créé par des cybercriminels dans le but de verrouiller vos fichiers et de vous demander une rançon pour y accéder. La menace peut se propager à travers votre réseau, infectant les lecteurs partagés et d’autres appareils. Il peut rester inactif pendant un certain temps, ce qui lui permet de compromettre vos sauvegardes régulières de données et de les rendre inutiles. Pour vous protéger contre le ransomware Iicc, nous vous recommandons de créer régulièrement des copies de vos données sur un stockage tel qu'un disque, qui peut être stocké hors site en toute sécurité, ou un service basé sur le cloud proposé par des fournisseurs de confiance. Disposer de sauvegardes hors site sécurisées peut considérablement faciliter la récupération si vous êtes victime d'une attaque de ransomware.

Qu’est-ce que le fichier Iicc ?

Le fichier Iicc est un fichier qui a été crypté par le ransomware Iicc. Ce qu'il est important de noter ici est que, puisque la menace du ransomware peut cibler et chiffrer différents types de fichiers, tels que des documents, des images, des vidéos, des bases de données, etc., le fichier Iicc est essentiellement un fichier normal sur votre système (de l'un des fichiers suivants). formats de fichiers courants) qui ont été rendus inaccessibles sans clé de déchiffrement. Le fichier crypté est généralement identifiable par l'extension de fichier spécifique ou le nom de fichier modifié. Ce nom modifié ou cette extension ajoutée permet aux attaquants et aux victimes de détecter quels fichiers ont été affectés par l'attaque du ransomware.

Découvrez comment supprimer Iicc depuis votre ordinateur

- Étape 1. Supprimer Iicc via un anti-malware

- Étape 2. Supprimer Iicc à l'aide de la restauration du système

- Étape 3. Récupérez vos données

Étape 1. Supprimer Iicc via un anti-malware

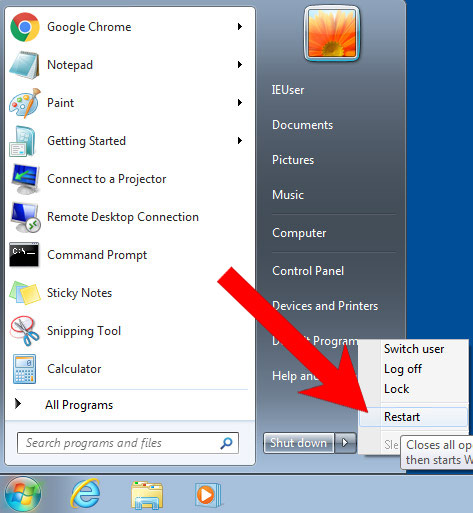

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

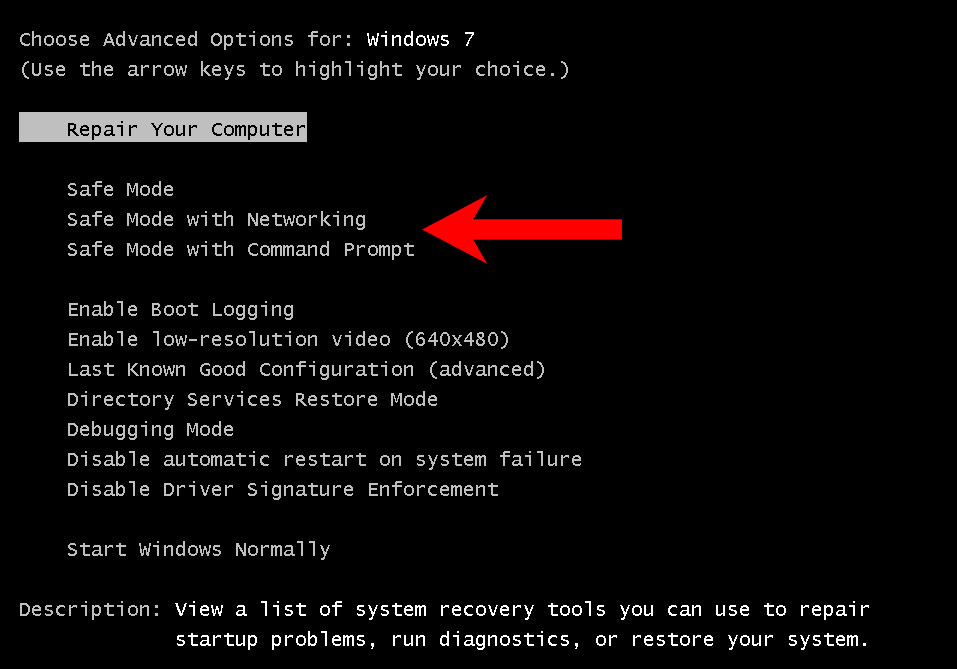

- Lorsque le PC commence à se charger, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec mise en réseau.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

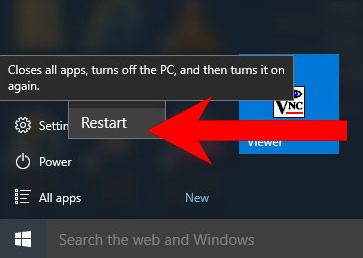

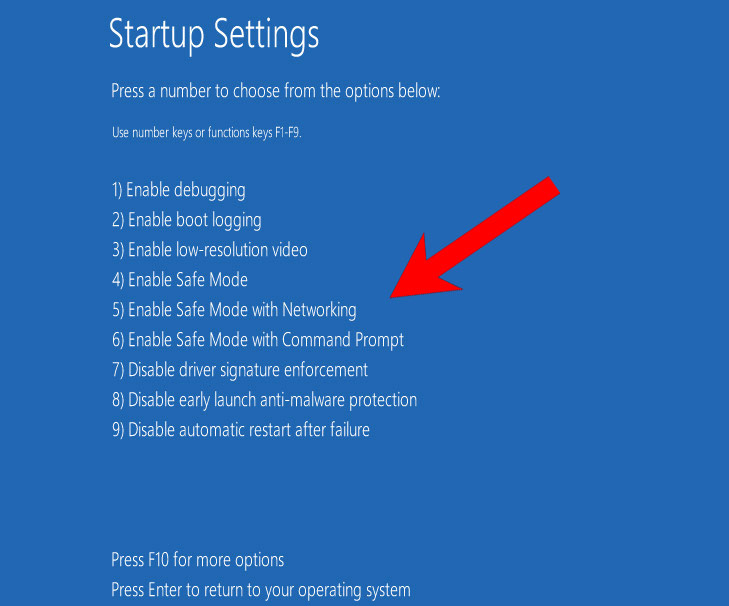

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

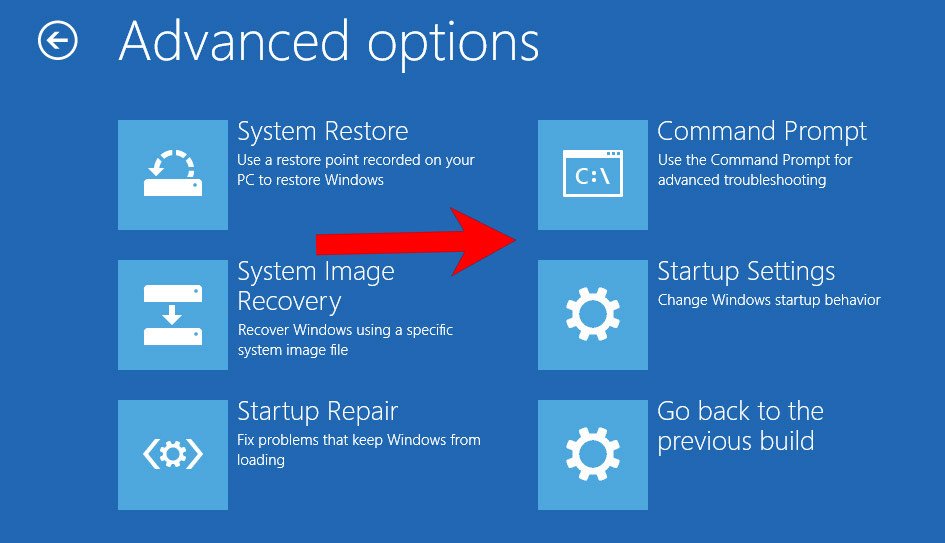

- Puis dépanner → Options avancées → Paramètres de démarrage.

- Descendez jusqu'à Activer le mode sans échec (ou Mode sans échec avec mise en réseau).

- Appuyez sur Redémarrer.

- Lorsque votre ordinateur se charge, téléchargez l'anti-malware à l'aide de votre navigateur.

- Utilisez un anti-malware pour vous débarrasser du ransomware.

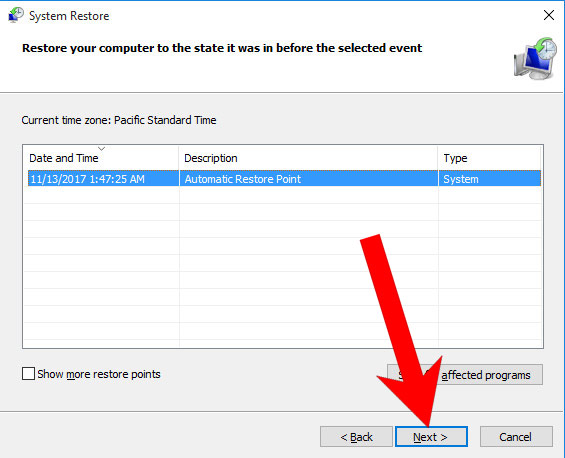

Étape 2. Supprimer Iicc à l'aide de la restauration du système

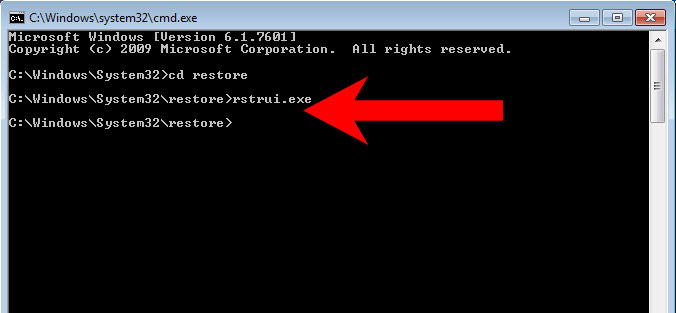

a) Windows 7 / Vista / XP

- Démarrer → Arrêter → Redémarrer.

- Lorsque le PC commence le chargement, continuez d'appuyer sur F8 jusqu'à ce que les options de démarrage avancées apparaissent.

- Sélectionnez Mode sans échec avec invite de commandes.

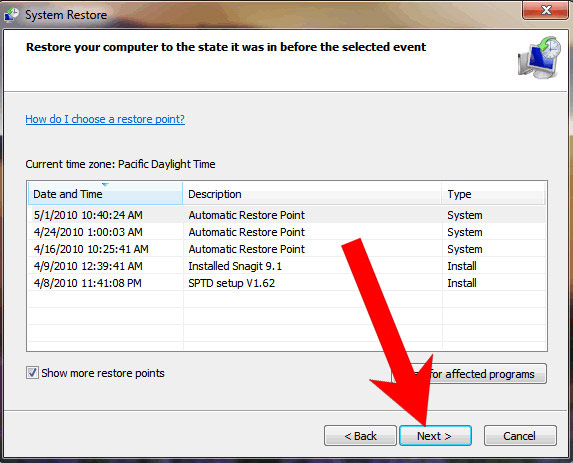

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

- Dans la fenêtre qui apparaît, sélectionnez un point de restauration et appuyez sur Suivant. Assurez-vous que le point de restauration est antérieur à l'infection.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

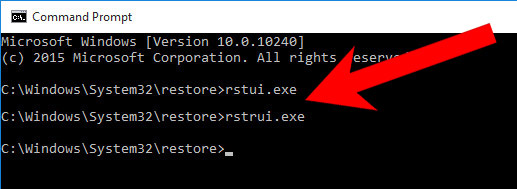

b) Windows 8/10

- Ouvrez le menu Démarrer, appuyez sur le logo Power.

- Maintenez la touche Maj enfoncée et appuyez sur Redémarrer.

- Puis dépanner → Options avancées → Invite de commandes.

- Cliquez sur Redémarrer.

- Dans la fenêtre qui apparaît, tapez la restauration de cd et appuyez sur Entrée.

- Tapez rstrui.exe et appuyez sur Entrée.

- Dans la fenêtre qui apparaît, appuyez sur Suivant, choisissez un point de restauration (avant l'infection) et appuyez sur Suivant.

- Dans la fenêtre de confirmation qui apparaît, appuyez sur Oui.

Étape 3. Récupérez vos données

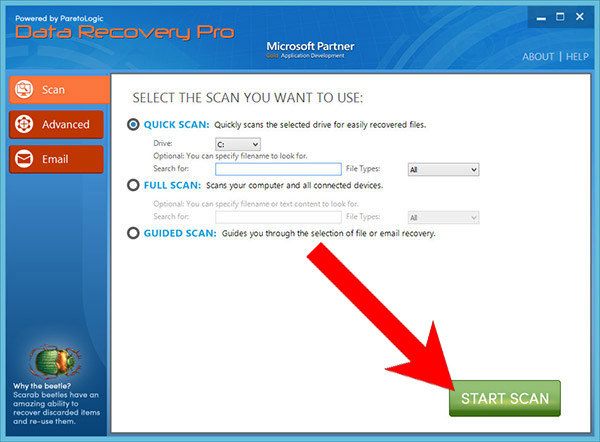

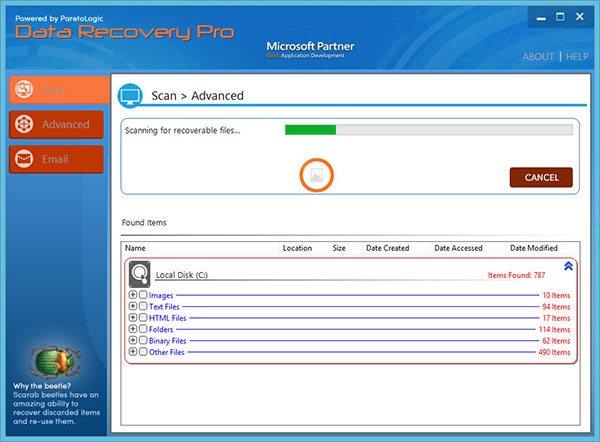

a) Méthode 1. Utilisation de Data Recovery Pro pour récupérer des fichiers

- Obtenez Data Recovery Pro sur le site officiel.

- Installez-le et ouvrez-le.

- Utilisez le programme pour rechercher les fichiers cryptés.

- Ses fichiers sont récupérables, le programme vous permettra de le faire.

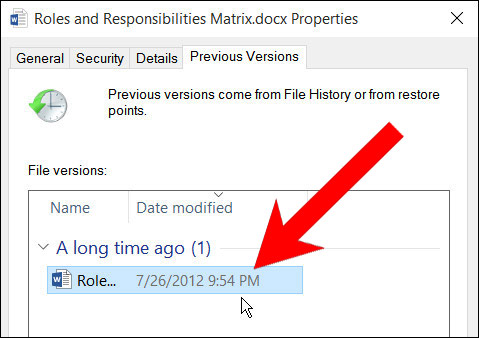

b) Méthode 2. Utilisation des versions précédentes de Windows pour récupérer des fichiers

Pour que cette méthode fonctionne, la restauration du système doit avoir été activée avant les infections.- Cliquez avec le bouton droit sur le fichier que vous souhaitez récupérer.

- Sélectionnez Propriétés.

- Accédez à l'onglet Versions précédentes, sélectionnez la version du fichier souhaitée et cliquez sur Restaurer.

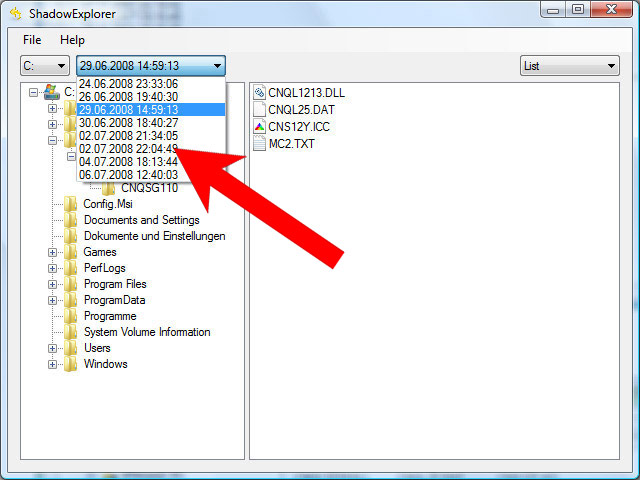

c) Méthode 3. Utilisation de Shadow Explorer pour récupérer des fichiers

Votre système d'exploitation crée automatiquement des clichés instantanés de vos fichiers afin que vous puissiez les récupérer en cas de panne de votre système. Il est possible de récupérer des fichiers de cette manière après une attaque de ransomware, mais certaines menaces parviennent à supprimer les clichés instantanés. Si vous avez de la chance, vous devriez pouvoir récupérer des fichiers via Shadow Explorer.- Vous devez télécharger le programme Shadow Explorer, qui peut être obtenu sur le site officiel, shadowexplorer.com.

- Installez-le et ouvrez-le.

- Sélectionnez le disque sur lequel se trouvent les fichiers, choisissez la date et, lorsque les dossiers contenant des fichiers apparaissent, appuyez sur Exporter.