*Kilde til krav SH kan fjerne den.

Vi har oprettet oplysningerne nedenfor for at guide dig til at fjerne TellYouThePass Ransomware og instruere dig i, hvordan du undgår gentagne infektioner. At fjerne det er kun halvdelen af kampen. Den anden del er at lukke CVE-2024-4577-sårbarheden og sikre, at der ikke er noget på den inficerede pc, der kan gendanne TellYouThePass Ransomware.

Hvilken type trussel er TellYouThePass Ransomware?

TellYouThePass er en "råvare-niveau" ransomware, der først dukkede op i 2019. Dette er blevet udtalt flere gange i nyhedsmedier, men det er meget lidt trøst for faktiske ofre for malwaren. Kort sagt: TellYouThePass ransomware er ikke særlig sofistikeret, men når den er færdig med at kryptere dine filer, er der ingen forskel mellem den og anden ransomware. Du har en meget lav chance for at gendanne dine filer, hvis du ikke har sikkerhedskopier.

For nylig (juni 2024) fik TellYouThePass Ransomware fornyet opmærksomhed for at udnytte nyligt fundne sårbarheder som Apaches Log4j. Men i modsætning til andre cyberkriminelle grupper vedligeholder TellYouThePass ikke en offentlig blog eller et arkiv med offerdata, hvilket tilføjer et lag af uforudsigelighed til dets operationer. Den henvender sig både til virksomheder og private med et skruppelløst bredt spændvidde i forhold til potentielle ofre.

Download værktøj til fjernelse affjerne TellYouThePassTidligere observerede vi TellYouThePass Rnsomware, der udnyttede CVE-2021-44228, men meget mere for nylig var det rettet mod den nyligt fundne CVE-2024-4577-sårbarhed. Ransomware-banden udnytter i øjeblikket den nyligt lappede, udnyttelige fjernudførelse af kode meget kraftigt i PHP. Dette giver angribere mulighed for at levere webshells og udføre deres krypteringsnyttelast på målsystemer.

De angreb, du sandsynligvis er her for, begyndte den 8. juni, kun 48 timer efter, at PHP's vedligeholdere udgav sikkerhedsopdateringer. Angriberne brugte offentligt tilgængelig (på Github) udnyttelseskode. Dette involverede eksekvering af vilkårlig PHP-kode ved hjælp af Windows mshta.exe binær til at køre et ondsindet HTML-program. Gruppen viser en klar præference for at udnytte kendte sårbarheder i open source-webudviklingssprog. Dette betyder desværre, at TellYouThePass Ransomware ikke er begrænset til Windows, men kan også inficere Linux-brugere.

Sådan udnytter TellYouThePass CVE-2024-4577

Denne information er bedst egnet til teknologikyndige personer:

Flere PHP-versioner før 8.3.8 har en betydelig sårbarhed, når de bruges med Apache og PHP-CGI. Hvis visse tegntabel er indstillet, kan Windows bruge en "Best-Fit"-adfærd, der erstatter tegn på kommandolinjen givet til Win32 API-funktioner. Sådan adfærd får CGI'en til at forveksle disse tegn som PHP-optioner, hvilket igen giver en kriminel mulighed for at videregive optioner til PHP-binæren. Vi placerer dette her som en simpel forklaring, hvis du ønsker konteksten af, hvad der foregår.

Hvis vi mistede dig her, anbefaler vi at kontakte en sys-administrator eller bare bruge SpyHunter som anbefalet i vores annoncer.

TellYouThePass bruger Windows mshta.exe binær til at køre en HTA-fil, som er en beholder til et VBScript med en base64-kodet streng. Strengen afkoder til en binær, indlæser en .NET-variant af ransomwaren i værtens hukommelse, og på det tidspunkt er du allerede inficeret med TellYouThePass Ransomware. Malwaren sender en HTTP-anmodning til en kommando-og-kontrol-server (C2) i form af en falsk CSS-ressourceanmodning. Fra da af fungerer den som en standard ransomware – den krypterer filerne på den inficerede maskine.

Download værktøj til fjernelse affjerne TellYouThePassNår det er færdigt med krypteringen, placerer TellYouThePass Ransomware en løsesum note med titlen “READ_ME10.html” med instruktioner om, hvordan du gendanner filerne. De fleste ofre bemærker desværre først infektionen på det tidspunkt, hvilket er for sent at gøre noget ved det. Det nuværende løsesumskrav er sat til 0,1 BTC (ca. $6.700). Adskillige online-websteder er i øjeblikket inficeret med og kan fungere som vektorer, hvis dette fortsætter.

Sådan undgår du gentagne infektioner med TellYouThePass Ransomware

Der er måder, hvorpå du kan afbøde udnyttelsen af PHP-fejlen og forhindre yderligere angreb fra TellYouThePass Ransomware (eller anden malware, der følger trop). For det første kan du lappe de berørte systemer – hvilket lyder som en no-brainer. Men det er et væsentligt skridt. Mange websteder opdaterer ikke regelmæssigt af frygt for at bryde funktionaliteter i bagsiden eller front-end, men dette vil sikre, at virussen ikke vender tilbage.

For det andet skal du ikke køre PHP med CGI-tilstand aktiveret. Som du kan se med Log4j, er det udfordrende at opdatere ethvert system, der er påvirket af en fejl i et web-scriptsprog. Du kan migrere til en mere sikker arkitektur som Mod-PHP, FastCGI eller PHP-FPM. Generelt er PHP CGI forældet og problematisk.

Du kan også følge andre bedste praksisser, men de er mere generelle og ikke direkte relateret til TellYouThePass Ransomware. Tag regelmæssigt status over alle aktiver og applikationer i dit arbejdsmiljø. Du kan lappe enhver sårbarhed, der påvirker dem. Brug web firewall-teknologi til at stoppe angreb, og siden du er her, anbefaler vi at købe et anti-malware-program som en første forsvarslinje.

Hvad kan du gøre for at afbøde skaden forårsaget af TellYouThePass Ransomware?

Det er meget vigtigt at handle med det samme og lukke den inficerede enhed ned, hvis du fanger TellYouThePass Ransomware tidligt. Isoler det inficerede system med det samme fra andre enheder på netværket, ellers kan ransomware spredes på tværs af dem. Dette hjælper med at begrænse infektionen og stopper yderligere kryptering af filer.

Dernæst skal du identificere stammen af ransomware, du har at gøre med. Når man ved, at det er TellYouThePass, betyder det, at filerne vil blive tilføjet en .LOCKED-udvidelse. Du kan finde specifikke dekrypteringsværktøjer eller ressourcer her, men de vil sandsynligvis ikke hjælpe dig. Desværre er der ingen garanteret metode til at dekryptere filer uden at betale løsesummen, men at nå ud til cybersikkerhedsfirmaer kan give muligheder.

Sikkerhedskopiering er det bedste bud på at gendanne filerne, men dette er kun muligt, hvis du har sikkerhedskopier i første omgang. Hvis du har dem, så sørg for, at de er gemt offline, ellers kan TellYouThePass Ransomwaare sprede sig til dem. Sørg for at rense dine systemer grundigt, før du genopretter dit system til en tilstand før angreb for at undgå geninfektion.

Lær at fjerne TellYouThePass fra din computer

- Trin 1. Slet TellYouThePass via anti-malware

- Trin 2. Slet TellYouThePass ved hjælp af Systemgendannelse

- Trin 3. Gendan dine data

Trin 1. Slet TellYouThePass via anti-malware

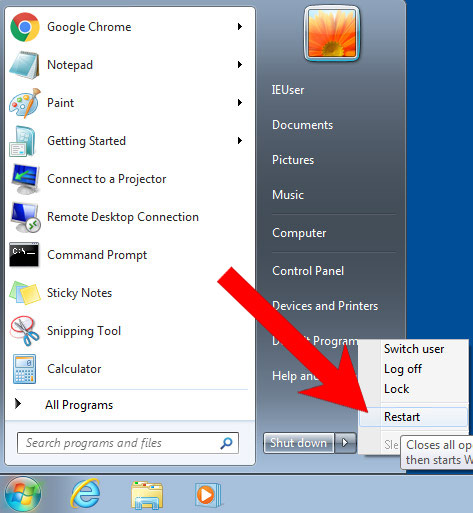

a) Windows 7 / Vista / XP

- Start → Luk ned → Genstart.

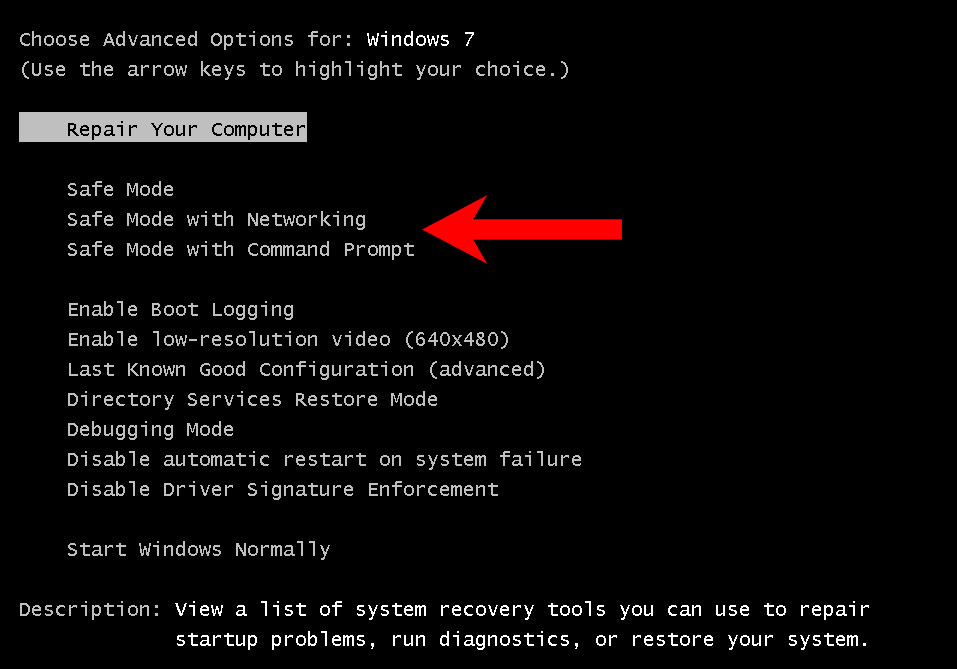

- Når pc'en begynder at indlæse, skal du trykke på F8, indtil Advanced Boot Options vises.

- Vælg Sikker tilstand med netværk.

- Når din computer indlæses, skal du downloade anti-malware ved hjælp af din browser.

- Brug anti-malware til at slippe af med ransomware.

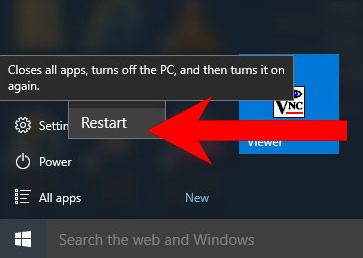

b) Windows 8/10

- Åbn Start-menuen, tryk på Power-logoet.

- Hold tasten Skift nede, og tryk på Genstart.

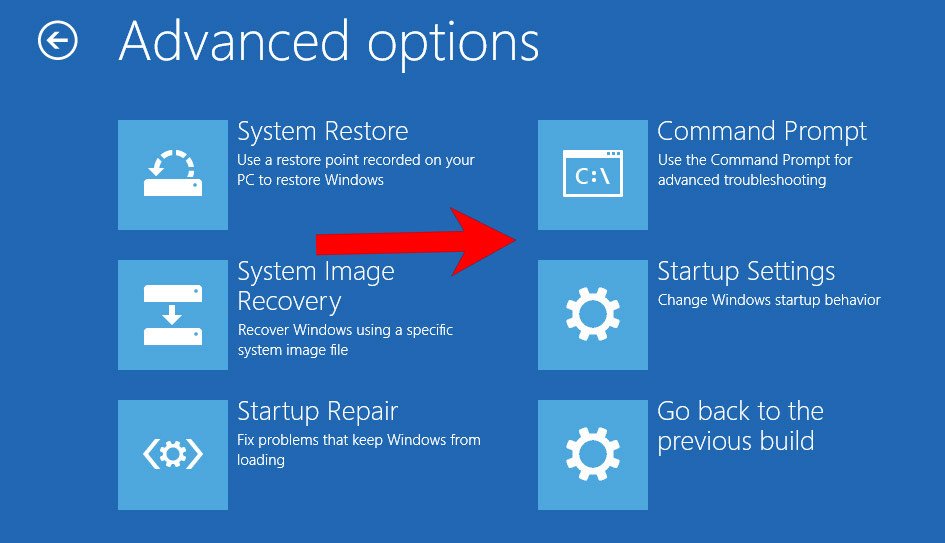

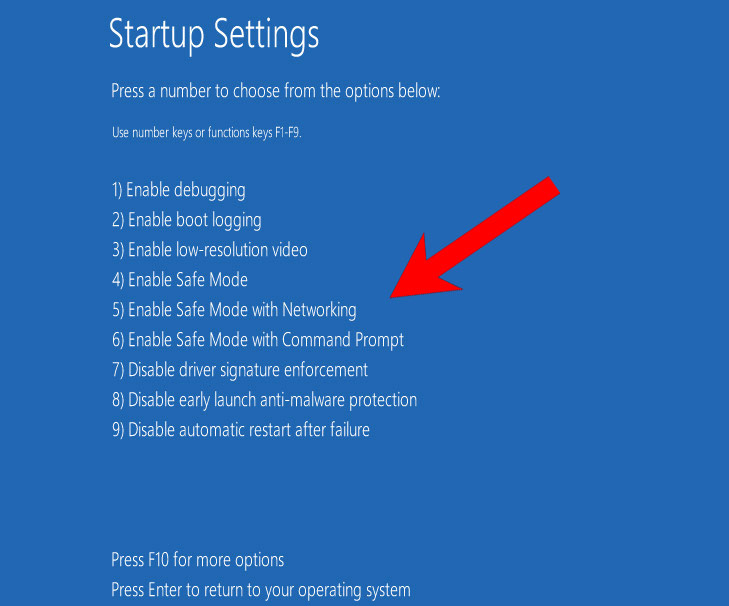

- Derefter fejlfinding → Avancerede indstillinger → Startindstillinger.

- Gå ned til Aktivér fejlsikret tilstand (eller fejlsikret tilstand med netværk).

- Tryk på Genstart.

- Når din computer indlæses, skal du downloade anti-malware ved hjælp af din browser.

- Brug anti-malware til at slippe af med ransomware.

Trin 2. Slet TellYouThePass ved hjælp af Systemgendannelse

a) Windows 7 / Vista / XP

- Start → Luk ned → Genstart.

- Når pc'en begynder at indlæse, skal du trykke på F8, indtil Advanced Boot Options vises.

- Vælg Sikker tilstand med kommandoprompt.

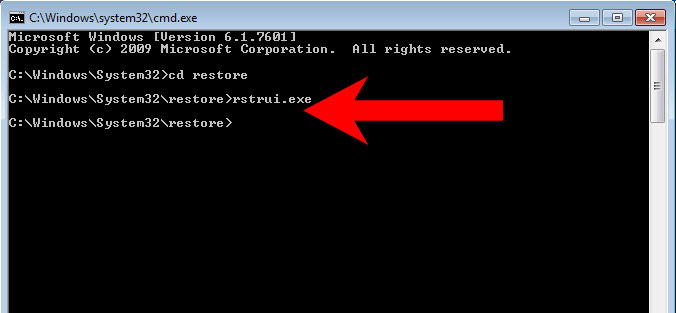

- Skriv cd-gendannelse i det vindue, der vises, og tryk på Enter.

- Skriv rstrui.exe, og tryk på Enter.

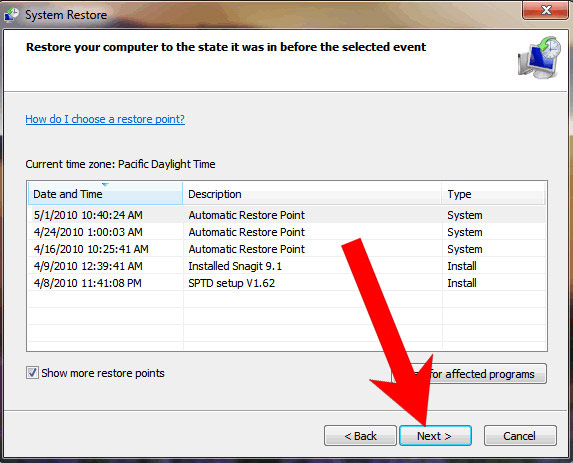

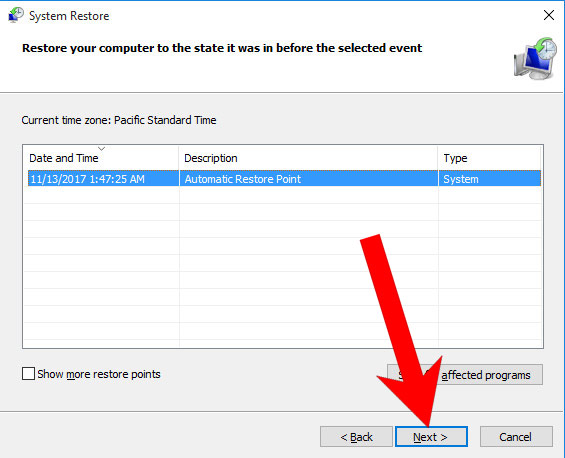

- I det vindue, der vises, skal du vælge et gendannelsespunkt og trykke på Næste. Sørg for, at gendannelsespunktet er inden infektionen.

- I bekræftelsesvinduet, der vises, skal du trykke på Ja.

b) Windows 8/10

- Åbn Start-menuen, tryk på Power-logoet.

- Hold tasten Skift nede, og tryk på Genstart.

- Derefter fejlfinding → Avancerede indstillinger → Kommandoprompt.

- Klik på Genstart.

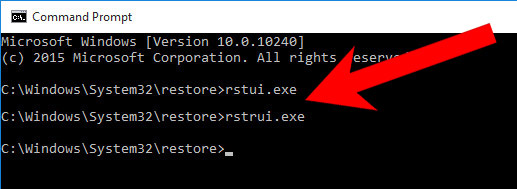

- Skriv cd-gendannelse i det vindue, der vises, og tryk på Enter.

- Skriv rstrui.exe, og tryk på Enter.

- I det vindue, der vises, skal du trykke på Næste, vælge et gendannelsespunkt (før infektion) og trykke på Næste.

- I bekræftelsesvinduet, der vises, skal du trykke på Ja.

Trin 3. Gendan dine data

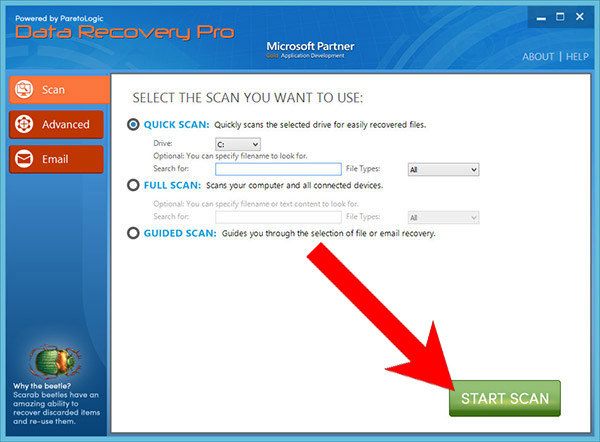

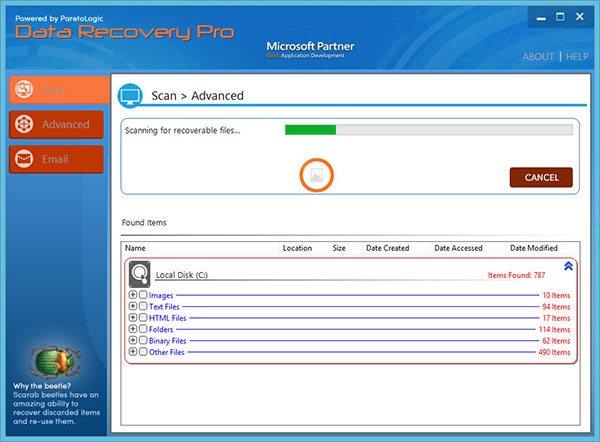

a) Metode 1. Brug af Data Recovery Pro til at gendanne filer

- Få Data Recovery Pro fra det officielle websted.

- Installer og åbn den.

- Brug programmet til at scanne for krypterede filer.

- Det filer kan gendannes, programmet giver dig mulighed for at gøre det.

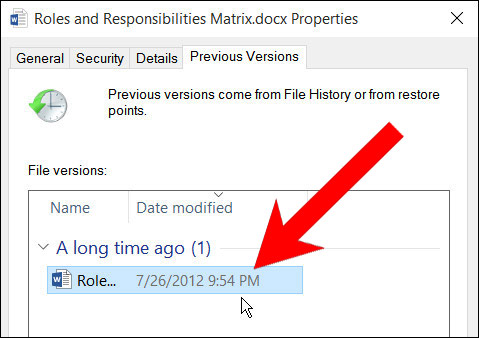

b) Metode 2. Brug af Windows tidligere versioner til at gendanne filer

For at denne metode skal fungere, skal Systemgendannelse være aktiveret inden infektioner.- Højreklik på den fil, du vil gendanne.

- Vælg Egenskaber.

- Gå til fanen Tidligere versioner, vælg den version af den fil, du ønsker, og klik på Gendan.

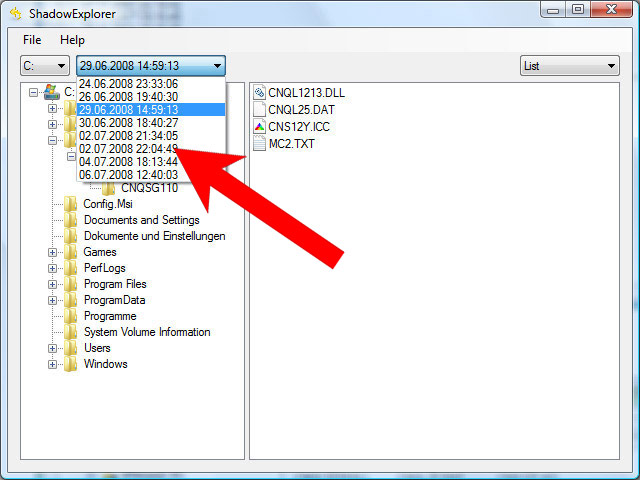

c) Metode 3. Brug af Shadow Explorer til at gendanne filer

Dit operativsystem opretter automatisk skyggekopier af dine filer, så du kan gendanne filer, hvis dit system styrtede ned. Det er muligt at gendanne filer på denne måde efter et ransomware-angreb, men nogle trusler formår at slette skyggekopierne. Hvis du er heldig, skal du kunne gendanne filer via Shadow Explorer.- Du skal downloade Shadow Explorer-programmet, som kan fås fra det officielle websted, shadowexplorer.com.

- Installer og åbn den.

- Vælg den disk, hvor filerne er placeret, vælg datoen, og tryk på Eksporter, når mapperne med filer vises.