Normalt informerer Ransomware-trusler som denne brugerne om løsesumskravet via en pop op-meddelelse eller en notesblokfil, der automatisk genereres på skrivebordet, efter at alle data er låst op. Alternativt kan notesblokfilen placeres inde i de mapper, der indeholder låste data, eller pop op-vinduet vises muligvis kun på skærmen, når brugeren forsøger at få adgang til en forseglet fil. Uanset den nøjagtige mekanisme, der bruges til at underrette offeret om den løsesum, de skal betale, er resten stort set den samme. Datakryptering er metoden, der anvendes af disse trusler til at placere de målrettede filer under lås, og der er et par ting, vi har brug for for at afklare om det.

For det første er krypteringen ikke skadelig for computeren, og det beskadiger heller ikke selve filerne. Så længe du har den tilsvarende dekrypteringsnøgle (som hackerne ønsker, at du skal betale løsepenge for), vil du være i stand til at åbne dine filer som før, og der vil ikke blive gjort nogen skade på dem.

Download værktøj til fjernelse affjerne RejgDen anden ting, der skal nævnes her, er, at krypteringen, når den er afsluttet, ikke længere afhænger af virusens tilstedeværelse på computeren. Dette betyder, at du kan klare at fjerne Ransomware, men det dekrypterer ikke automatisk de låste filer. Dette er en af de ting, der gør Ransomware til en så problematisk form for malware.

Den tredje ting, vi burde forklare om krypteringsprocessen udført af trusler som Rejg, Wrui, Lmas, er at den typisk ikke bliver markeret som ondsindet af de fleste antivirusprogrammer, og det er igen årsagen til, at størstedelen af sikkerhedsprogrammerne ikke stopper det ikke, før det er afsluttet. Dette komplicerer yderligere situationen, når en Ransomware-virus inficerer en given computer.

Rejg-virussen

Rejg-virussen er en truende Ransomware-type trussel, der forhindrer dens ofre i at få adgang til eller bruge deres personlige filer. Rejg-virusen sniger sig normalt lydløst i ofrenes computere hjulpet af en trojansk hest, der automatisk downloader Ransomware uden brugerens viden.

Der er næsten ingen symptomer, der kan indikere, at en sådan virus er kommet ind i systemet, og de fleste brugere ved ikke, hvad der er sket, før de finder ud af, at deres data er blevet utilgængelige.

.Rejg filtypen

.Rejg filtypenavnet er en slyngelaktig filtypenavn, der bruges af denne Ransomware til at gøre hver angrebet fil ukendt for ethvert almindeligt program. .Rejg-filtypen kan kun fjernes fra filerne, hvis den korrekte dekrypteringsnøgle anvendes til at fuldføre dekrypteringen.

Denne nøgle kommer muligvis aldrig til dig, selvom du betaler hackerne for at "købe" den fra dem. Derfor er det tilrådeligt først at prøve at vælge nogle alternative løsninger, der kan hjælpe med at forbedre situationen uden at kræve, at du risikerer dine penge. Du kan finde en række tip og forslag i vores fjernelsesvejledning på denne side såvel som i vores Sådan dekrypteres Ransomware-artikel.

Download værktøj til fjernelse affjerne RejgLær at fjerne Rejg fra din computer

- Trin 1. Slet Rejg via anti-malware

- Trin 2. Slet Rejg ved hjælp af Systemgendannelse

- Trin 3. Gendan dine data

Trin 1. Slet Rejg via anti-malware

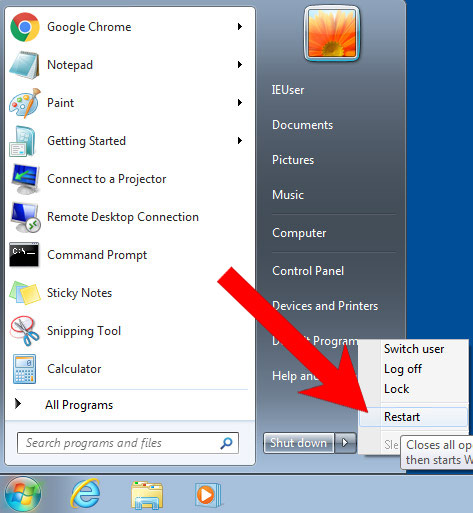

a) Windows 7 / Vista / XP

- Start → Luk ned → Genstart.

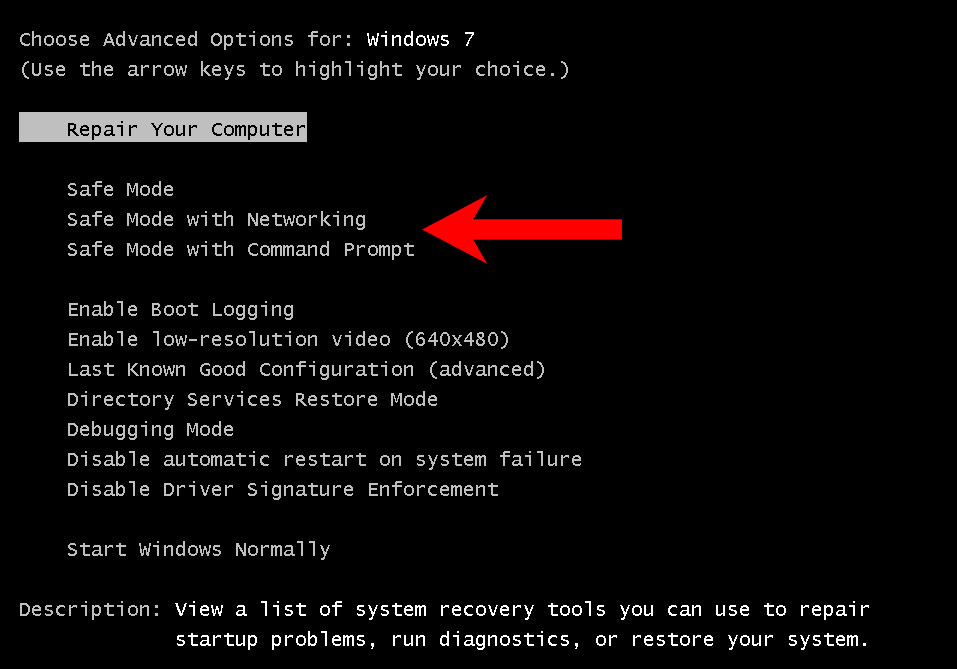

- Når pc'en begynder at indlæse, skal du trykke på F8, indtil Advanced Boot Options vises.

- Vælg Sikker tilstand med netværk.

- Når din computer indlæses, skal du downloade anti-malware ved hjælp af din browser.

- Brug anti-malware til at slippe af med ransomware.

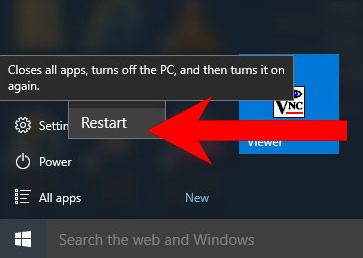

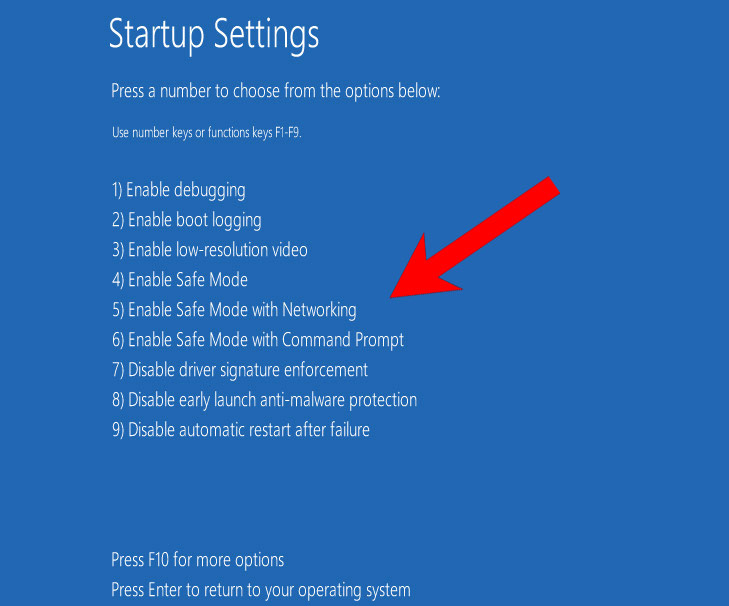

b) Windows 8/10

- Åbn Start-menuen, tryk på Power-logoet.

- Hold tasten Skift nede, og tryk på Genstart.

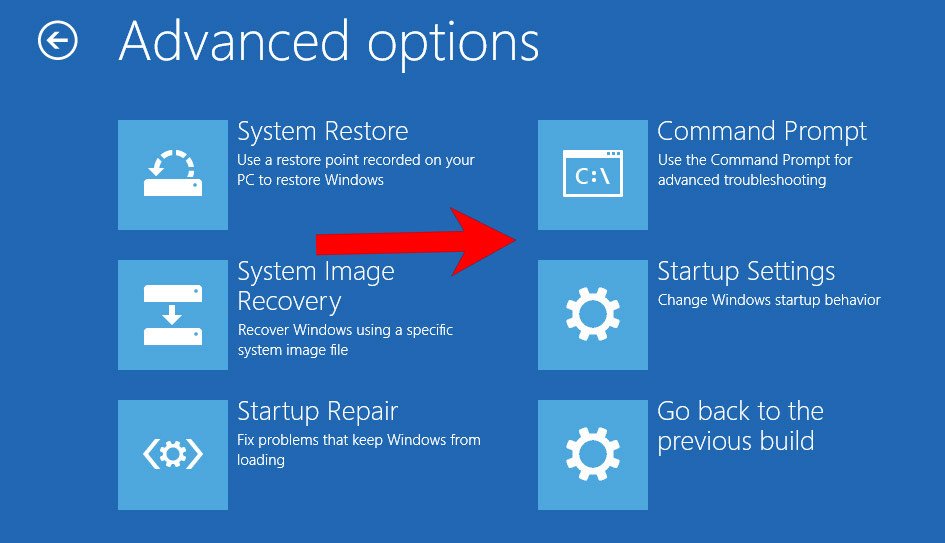

- Derefter fejlfinding → Avancerede indstillinger → Startindstillinger.

- Gå ned til Aktivér fejlsikret tilstand (eller fejlsikret tilstand med netværk).

- Tryk på Genstart.

- Når din computer indlæses, skal du downloade anti-malware ved hjælp af din browser.

- Brug anti-malware til at slippe af med ransomware.

Trin 2. Slet Rejg ved hjælp af Systemgendannelse

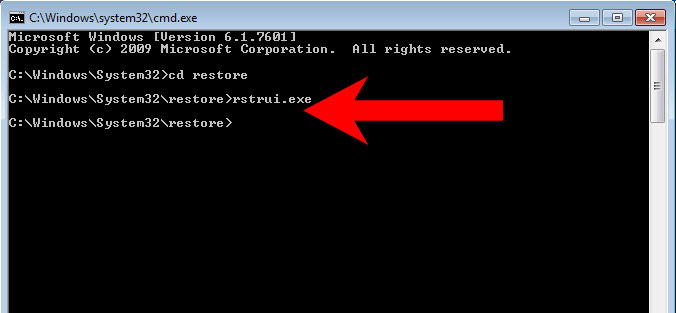

a) Windows 7 / Vista / XP

- Start → Luk ned → Genstart.

- Når pc'en begynder at indlæse, skal du trykke på F8, indtil Advanced Boot Options vises.

- Vælg Sikker tilstand med kommandoprompt.

- Skriv cd-gendannelse i det vindue, der vises, og tryk på Enter.

- Skriv rstrui.exe, og tryk på Enter.

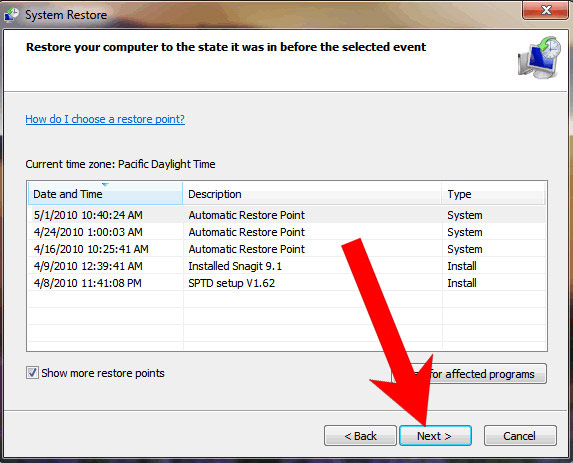

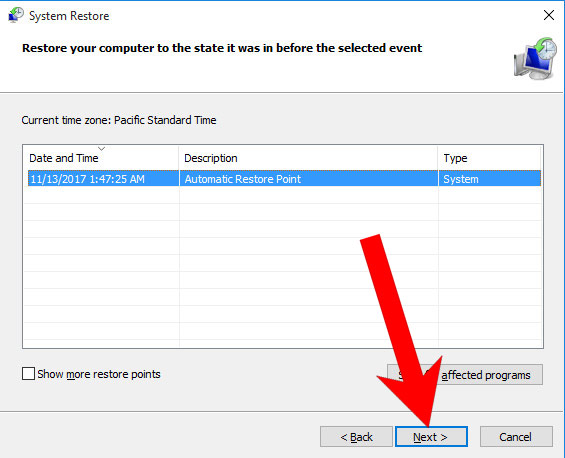

- I det vindue, der vises, skal du vælge et gendannelsespunkt og trykke på Næste. Sørg for, at gendannelsespunktet er inden infektionen.

- I bekræftelsesvinduet, der vises, skal du trykke på Ja.

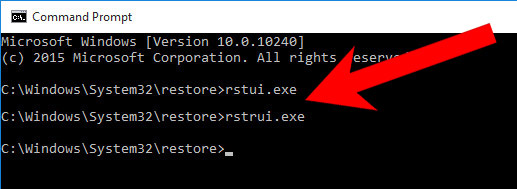

b) Windows 8/10

- Åbn Start-menuen, tryk på Power-logoet.

- Hold tasten Skift nede, og tryk på Genstart.

- Derefter fejlfinding → Avancerede indstillinger → Kommandoprompt.

- Klik på Genstart.

- Skriv cd-gendannelse i det vindue, der vises, og tryk på Enter.

- Skriv rstrui.exe, og tryk på Enter.

- I det vindue, der vises, skal du trykke på Næste, vælge et gendannelsespunkt (før infektion) og trykke på Næste.

- I bekræftelsesvinduet, der vises, skal du trykke på Ja.

Trin 3. Gendan dine data

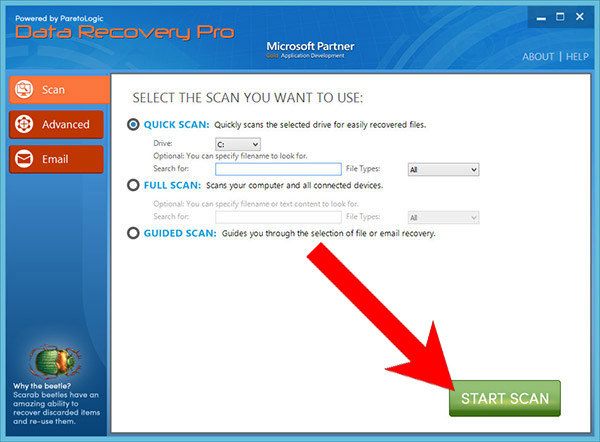

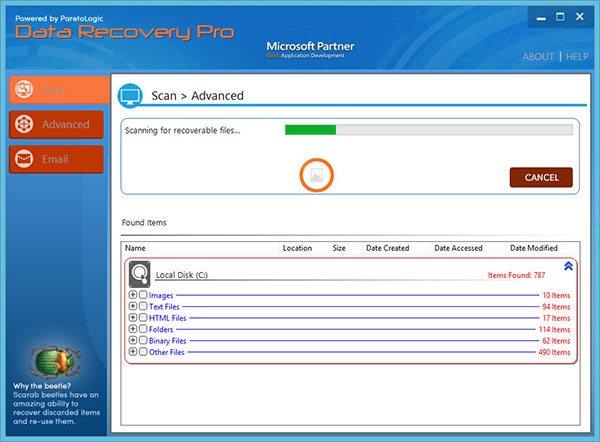

a) Metode 1. Brug af Data Recovery Pro til at gendanne filer

- Få Data Recovery Pro fra det officielle websted.

- Installer og åbn den.

- Brug programmet til at scanne for krypterede filer.

- Det filer kan gendannes, programmet giver dig mulighed for at gøre det.

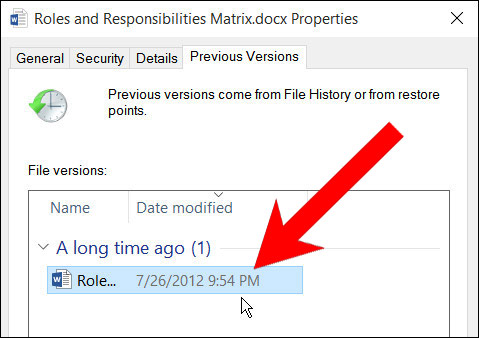

b) Metode 2. Brug af Windows tidligere versioner til at gendanne filer

For at denne metode skal fungere, skal Systemgendannelse være aktiveret inden infektioner.- Højreklik på den fil, du vil gendanne.

- Vælg Egenskaber.

- Gå til fanen Tidligere versioner, vælg den version af den fil, du ønsker, og klik på Gendan.

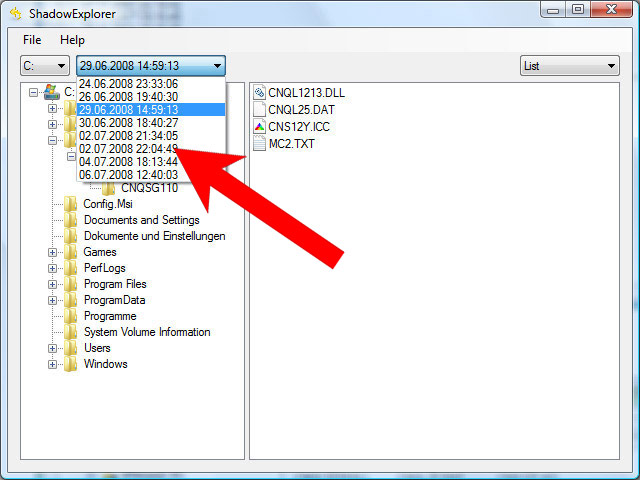

c) Metode 3. Brug af Shadow Explorer til at gendanne filer

Dit operativsystem opretter automatisk skyggekopier af dine filer, så du kan gendanne filer, hvis dit system styrtede ned. Det er muligt at gendanne filer på denne måde efter et ransomware-angreb, men nogle trusler formår at slette skyggekopierne. Hvis du er heldig, skal du kunne gendanne filer via Shadow Explorer.- Du skal downloade Shadow Explorer-programmet, som kan fås fra det officielle websted, shadowexplorer.com.

- Installer og åbn den.

- Vælg den disk, hvor filerne er placeret, vælg datoen, og tryk på Eksporter, når mapperne med filer vises.