Iicc-Virus

Der Iicc-Virus ist eine neue Ransomware-Bedrohung, die über verschiedene Kanäle in Ihr System eindringt, wobei die häufigste Methode über Spam-E-Mail-Anhänge erfolgt. Nach dem Herunterladen aktiviert der E-Mail-Anhang das Ransomware-Programm, das mit der Verschlüsselung der Dateien auf Ihrem System beginnt. Weitere Eintrittspunkte sind Social-Engineering-Taktiken, bösartige Web-Downloads, gefälschte Anzeigen, Chat-Nachrichten und sogar tragbare USB-Laufwerke. Es ist nicht ungewöhnlich, dass der Iicc-Virus über eine ausführbare Datei, die in einen Zip-Ordner oder die Makros eines Microsoft Office-Dokuments eingebettet ist, in Ihr System gelangt oder als legitimer Anhang maskiert wird. Fortgeschrittenere Ransomware kann sich autonom, ohne menschliches Eingreifen, verbreiten und dabei Schwachstellen in Browser-Plugins ausnutzen.

Iicc

Der erste Schritt zur Abwehr von Ransomware wie Iicc, Jzie oder Eqza besteht darin, sich über die Gefahren des Klickens auf zweifelhafte Links und des Herunterladens verdächtiger Anhänge zu informieren. Seien Sie vorsichtig, wenn Sie Zeit im Internet verbringen, und sorgen Sie dafür, dass auf Ihrem System zuverlässige Sicherheitssoftware installiert und ausgeführt wird, um das Risiko erfolgreicher Angriffe zu verringern. Auch die regelmäßige Aktualisierung Ihrer Software ist von entscheidender Bedeutung, da viele Ransomware-Bedrohungen Schwachstellen ausnutzen, die von den Benutzern nicht rechtzeitig behoben werden. Der beste Weg, die Auswirkungen eines potenziellen Angriffs durch Iicc abzumildern, besteht jedoch darin, regelmäßige Backups Ihrer Daten zu erstellen, die auf einem externen Laufwerk oder einem Cloud-Speicher gespeichert werden.

Download-Tool zum EntfernenEntfernen Sie Iicc.Iicc

.Iicc ist ein Prozess, der von der Ransomware verwendet wird, um Ihre digitalen Dateien zu sperren und Ihren Zugriff darauf einzuschränken. Das Erkennen des Verschlüsselungsprozesses ist eine Herausforderung, da er normalerweise ohne sichtbare Symptome abläuft. Wenn Sie jedoch von .Iicc angegriffen wurden, ist es wichtig, von der Zahlung des von Cyberkriminellen geforderten Lösegelds abzusehen. Der Grund dafür ist, dass den Kriminellen nicht zugetraut werden kann, Ihnen auch nach Erhalt der Zahlung einen Entschlüsselungsschlüssel zuzusenden, und es keine Garantien für die Wiederherstellung Ihrer Daten gibt. Daher empfehlen wir Ihnen, unsere kostenlosen Vorschläge zur Dateiwiederherstellung auszuprobieren und das professionelle Iicc-Entfernungsprogramm zu verwenden, bevor Sie die Zahlung eines Lösegelds als Option in Betracht ziehen. Darüber hinaus hilft das Befolgen der Anweisungen im Handbuch dabei, die Infektion von Ihrem System zu entfernen.

Iicc-Erweiterung

Die Erweiterung Iicc ist eine Kennung, die von der Ransomware allen Dateien hinzugefügt wird, die auf Ihrem System verschlüsselt sind. Diese Erweiterung, die je nach Ransomware-Variante, mit der Sie infiziert wurden, variieren kann, wird normalerweise an die ursprüngliche Dateierweiterung angehängt, wodurch die verschlüsselte Datei effektiv von ihrem ursprünglichen Format getrennt wird und niemandem Zugriff darauf verwehrt wird. In der Regel können die Opfer anhand der Erweiterung Iicc erkennen, welche Dateien verschlüsselt wurden und welche Dateien vom Iicc-Ransomware-Angriff nicht betroffen waren. Nehmen wir zur Veranschaulichung an, Sie haben eine Datei namens „image.jpeg“, die von der Ransomware verschlüsselt wurde und der die Erweiterung „.Iicc“ zugewiesen wurde. Nach der Verschlüsselung würde die Datei in „image.jpeg.Iicc“ umbenannt werden.

Iicc-Ransomware

Iicc ransomware ist eine Schadsoftware, die von Cyberkriminellen mit der Absicht entwickelt wurde, Ihre Dateien zu sperren und von Ihnen ein Lösegeld für den Zugriff darauf zu verlangen. Die Bedrohung kann sich über Ihr Netzwerk ausbreiten und freigegebene Laufwerke und andere Geräte infizieren. Es kann eine Zeit lang inaktiv bleiben, wodurch Ihre regelmäßigen Datensicherungen gefährdet werden und sie unbrauchbar werden. Zum Schutz vor Iicc-Ransomware empfehlen wir Ihnen, regelmäßig Kopien Ihrer Daten auf einem Speicher zu erstellen, z. B. auf einer Festplatte, die sicher extern gespeichert werden kann, oder auf einem Cloud-basierten Dienst, der von vertrauenswürdigen Anbietern angeboten wird. Sichere Offsite-Backups können die Wiederherstellung erheblich erleichtern, wenn Sie Opfer eines Ransomware-Angriffs werden.

Download-Tool zum EntfernenEntfernen Sie IiccWas ist eine Iicc-Datei?

Die Iicc-Datei ist eine Datei, die von der Iicc-Ransomware verschlüsselt wurde. Hier ist es wichtig zu beachten, dass die Iicc-Datei im Wesentlichen eine reguläre Datei auf Ihrem System (eines der anderen) ist, da die Ransomware-Bedrohung auf verschiedene Dateitypen wie Dokumente, Bilder, Videos, Datenbanken usw. abzielen und diese verschlüsseln kann gängige Dateiformate), auf die ohne einen Entschlüsselungsschlüssel nicht mehr zugegriffen werden kann. Die verschlüsselte Datei ist normalerweise anhand der spezifischen Dateierweiterung oder des geänderten Dateinamens identifizierbar. Dieser geänderte Name oder die hinzugefügte Erweiterung dient Angreifern und Opfern als Möglichkeit zu erkennen, welche Dateien von dem Ransomware-Angriff betroffen sind.

Erfahren Sie, wie Iicc wirklich von Ihrem Computer Entfernen

- Schritt 1. Löschen Sie Iicc über Anti-Malware

- Schritt 2. Löschen Sie Iicc mithilfe der Systemwiederherstellung

- Schritt 3. Stellen Sie Ihre Daten wieder her

Schritt 1. Löschen Sie Iicc über Anti-Malware

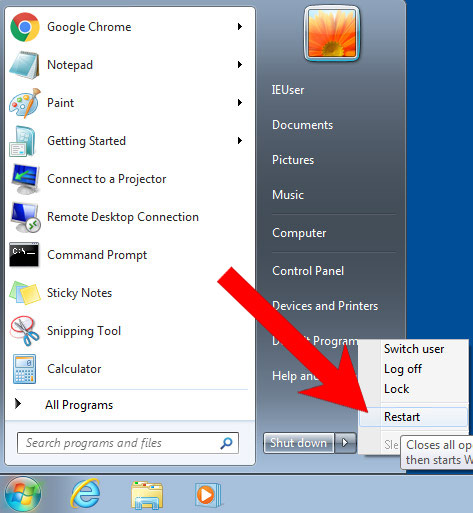

a) Windows 7 / Vista / XP

- Start → Herunterfahren → Neustart.

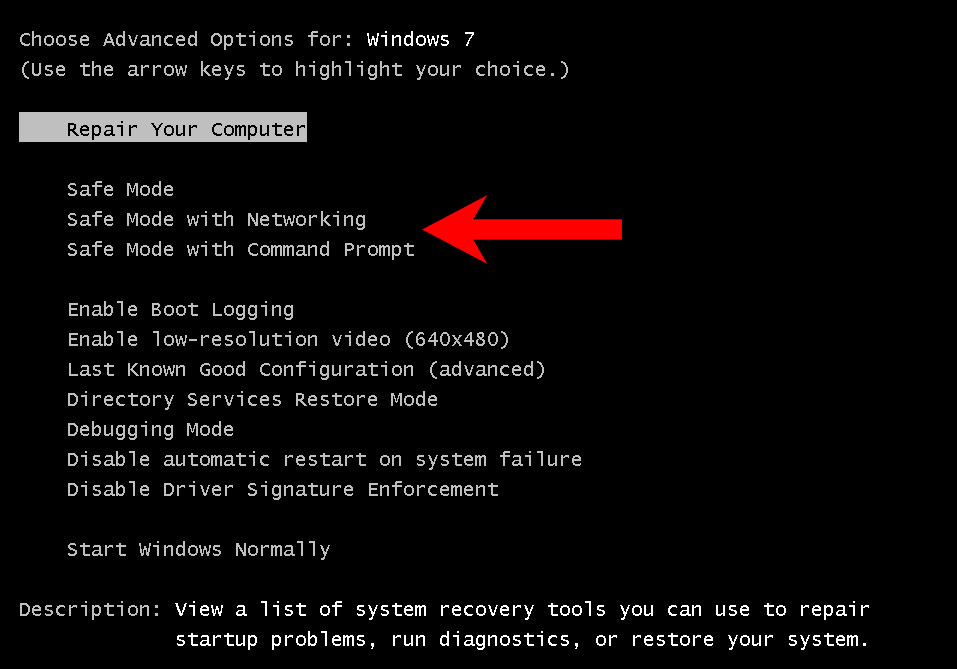

- Wenn der PC geladen wird, drücken Sie F8, bis Erweiterte Startoptionen angezeigt werden.

- Wählen Sie den abgesicherten Modus mit Netzwerk.

- Laden Sie beim Laden Ihres Computers Anti-Malware mit Ihrem Browser herunter.

- Verwenden Sie Anti-Malware, um die Ransomware zu entfernen.

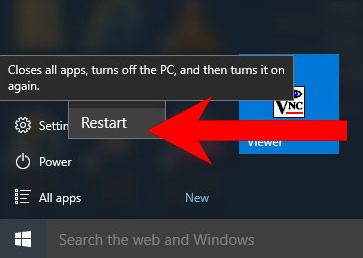

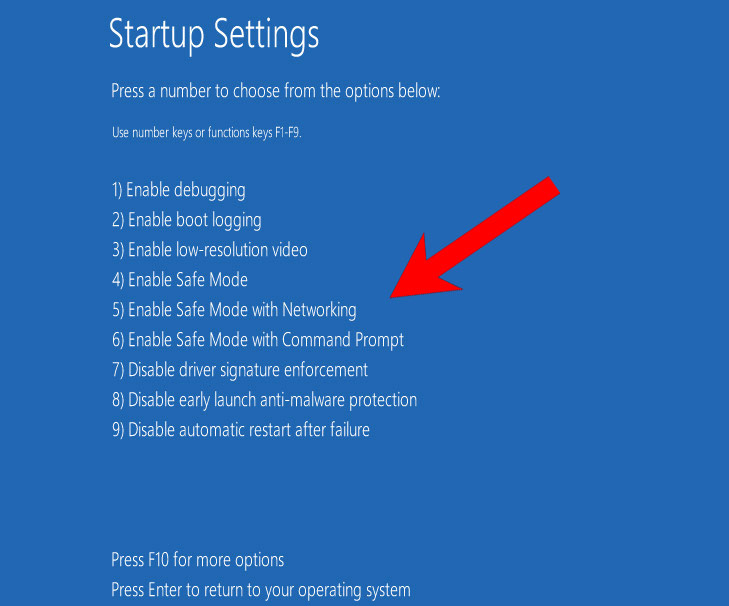

b) Windows 8/10

- Öffnen Sie das Startmenü und drücken Sie das Power-Logo.

- Halten Sie die Umschalttaste gedrückt und drücken Sie Neustart.

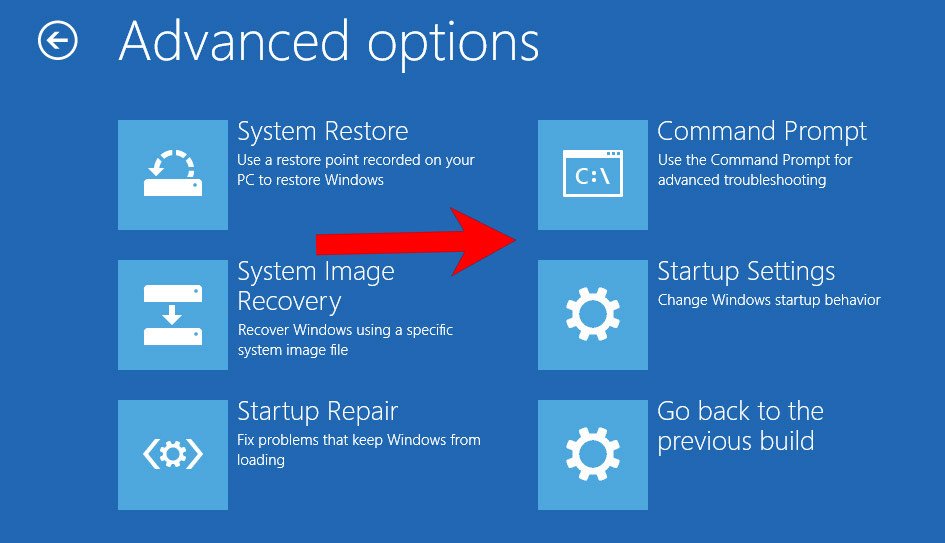

- Dann Fehlerbehebung → Erweiterte Optionen → Starteinstellungen.

- Wechseln Sie in den abgesicherten Modus (oder in den abgesicherten Modus mit Netzwerk).

- Drücken Sie Neustart.

- Laden Sie beim Laden Ihres Computers Anti-Malware mit Ihrem Browser herunter.

- Verwenden Sie Anti-Malware, um die Ransomware zu entfernen.

Schritt 2. Löschen Sie Iicc mithilfe der Systemwiederherstellung

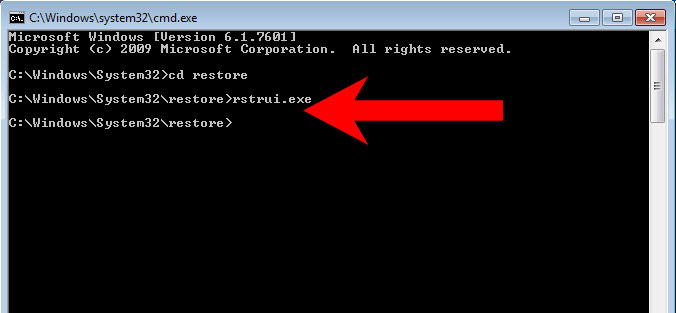

a) Windows 7 / Vista / XP

- Start → Herunterfahren → Neustart.

- Wenn der PC geladen wird, drücken Sie F8, bis Erweiterte Startoptionen angezeigt werden.

- Wählen Sie den abgesicherten Modus mit Eingabeaufforderung.

- Geben Sie im angezeigten Fenster die CD-Wiederherstellung ein und drücken Sie die Eingabetaste.

- Geben Sie rstrui.exe ein und drücken Sie die Eingabetaste.

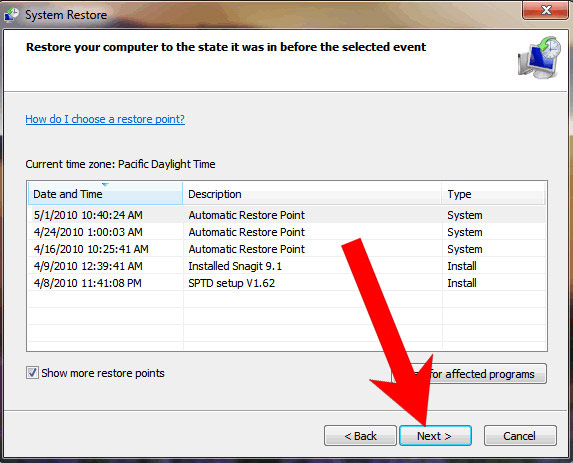

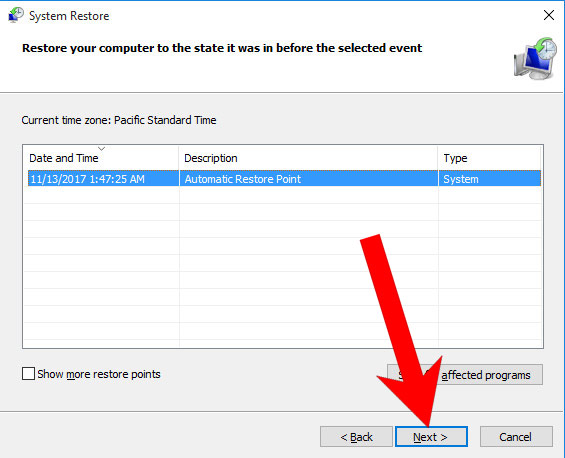

- Wählen Sie im angezeigten Fenster einen Wiederherstellungspunkt aus und klicken Sie auf Weiter. Stellen Sie sicher, dass sich der Wiederherstellungspunkt vor der Infektion befindet.

- Drücken Sie im angezeigten Bestätigungsfenster auf Ja.

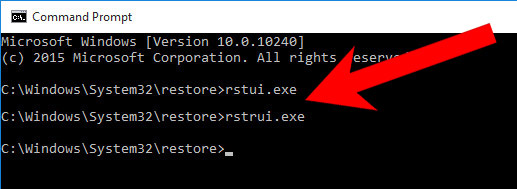

b) Windows 8/10

- Öffnen Sie das Startmenü und drücken Sie das Power-Logo.

- Halten Sie die Umschalttaste gedrückt und drücken Sie Neustart.

- Dann Fehlerbehebung → Erweiterte Optionen → Eingabeaufforderung.

- Klicken Sie auf Neu starten.

- Geben Sie im angezeigten Fenster die CD-Wiederherstellung ein und drücken Sie die Eingabetaste.

- Geben Sie rstrui.exe ein und drücken Sie die Eingabetaste.

- Drücken Sie im angezeigten Fenster auf Weiter, wählen Sie einen Wiederherstellungspunkt (vor der Infektion) und klicken Sie auf Weiter.

- Drücken Sie im angezeigten Bestätigungsfenster auf Ja.

Schritt 3. Stellen Sie Ihre Daten wieder her

a) Methode 1. Verwenden von Data Recovery Pro zum Wiederherstellen von Dateien

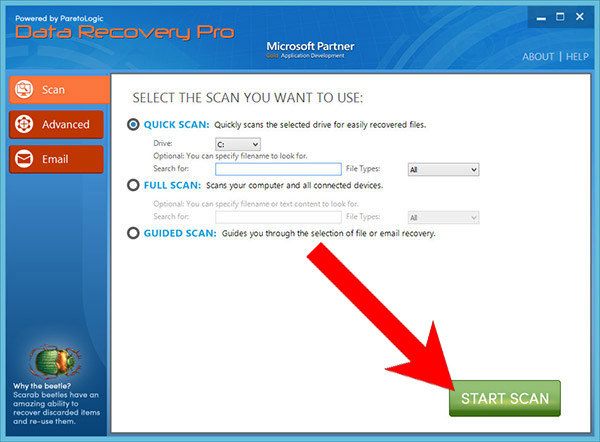

- Erhalten Sie Data Recovery Pro von der offiziellen Website.

- Installieren und öffnen Sie es.

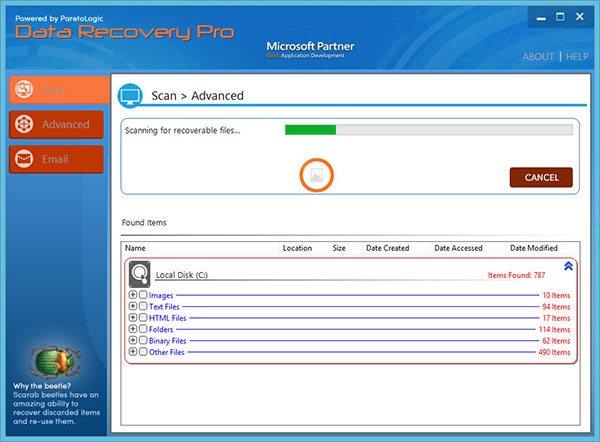

- Verwenden Sie das Programm, um nach verschlüsselten Dateien zu suchen.

- Wenn Dateien wiederhergestellt werden können, können Sie dies mit dem Programm tun.

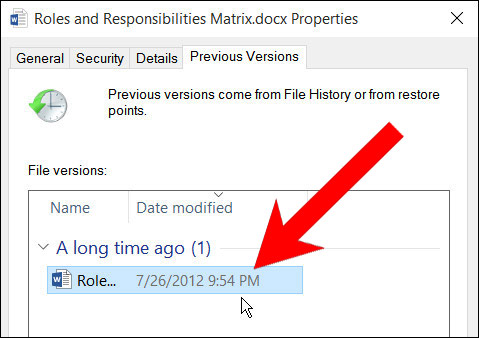

b) Methode 2. Verwenden früherer Windows-Versionen zum Wiederherstellen von Dateien

Damit diese Methode funktioniert, muss die Systemwiederherstellung vor Infektionen aktiviert worden sein.- Klicken Sie mit der rechten Maustaste auf die Datei, die Sie wiederherstellen möchten.

- Wählen Sie Eigenschaften.

- Wechseln Sie zur Registerkarte Vorherige Versionen, wählen Sie die gewünschte Version der Datei aus und klicken Sie auf Wiederherstellen.

c) Methode 3. Verwenden von Shadow Explorer zum Wiederherstellen von Dateien

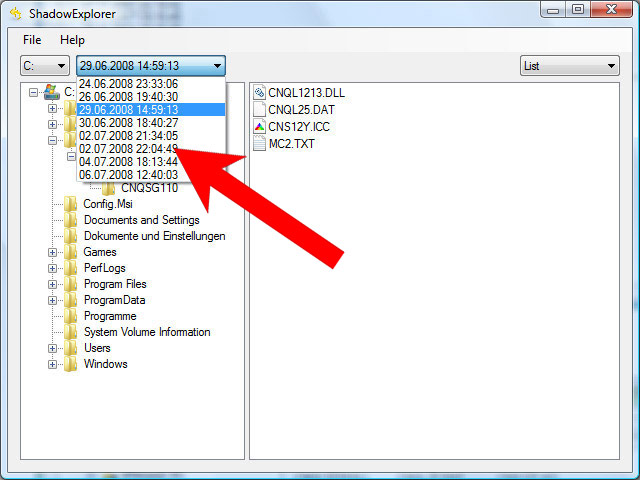

Ihr Betriebssystem erstellt automatisch Schattenkopien Ihrer Dateien, damit Sie Dateien wiederherstellen können, wenn Ihr System abstürzt. Es ist möglich, Dateien nach einem Ransomware-Angriff auf diese Weise wiederherzustellen, aber einige Bedrohungen schaffen es, die Schattenkopien zu löschen. Wenn Sie Glück haben, sollten Sie in der Lage sein, Dateien über Shadow Explorer wiederherzustellen.- Sie müssen das Shadow Explorer-Programm herunterladen, das Sie von der offiziellen Website shadowexplorer.com erhalten.

- Installieren und öffnen Sie es.

- Wählen Sie die Festplatte aus, auf der sich die Dateien befinden, wählen Sie das Datum aus und drücken Sie Exportieren, wenn die Ordner mit den Dateien angezeigt werden.