Uma vez que o malware se infiltra nos computadores de suas vítimas, ele começa a procurar todos os arquivos no sistema que pertencem a alguns formatos e tipos predefinidos. Normalmente, os alvos são arquivos de texto, planilhas, apresentações e outros dados de documentos, bem como imagens, vídeos, arquivos de áudio e assim por diante. Assim que o malware encontra todos os tipos de dados predeterminados no computador, ele inicia o processo de bloqueá-los. O procedimento de bloqueio pode levar algum tempo, especialmente se o computador não for muito poderoso e se houver muitos dados nele visados pelo vírus. É durante esse período que o usuário pode detectar alguns dos possíveis sintomas de infecção – uma desaceleração do sistema, picos no uso de RAM e CPU, bem como congelamentos ocasionais de todo o sistema e talvez alguns erros incomuns.

Após a conclusão do bloqueio dos arquivos, o vírus gera uma mensagem de banner na área de trabalho e, nessa mensagem, os hackers declaram suas demandas – a vítima é informada de que sua única esperança de restaurar seus dados é através do pagamento de um resgate. Esta é a razão pela qual esse tipo de vírus é conhecido como Ransomware (Qqqw, Maak) – seu principal objetivo é extorquir dinheiro de você por meio de chantagem.

Download ferramenta de remoçãoremover DeadBoltO vírus DeadBolt

O vírus DeadBolt é conhecido por usar criptografia de dados. O algoritmo de criptografia do vírus DeadBolt é o que torna este Ransomware capaz de selar seus arquivos.

Embora possa não parecer, a criptografia de dados como a usada por esse vírus Ransomware é na verdade um processo que deve manter os arquivos seguros. É comumente usado, especialmente quando alguns dados altamente confidenciais precisam ser protegidos contra acesso não autorizado. No entanto, quando aplicado por um criptovírus Ransomware, esse processo benéfico vira de cabeça para baixo e é usado para atividades de chantagem.

Você pode até pensar que pagar os hackers pode salvar seus arquivos e, embora em certos casos isso possa realmente acontecer, também é possível que você simplesmente desperdice o dinheiro que transfere para os criminosos e ainda não consiga acessar seus documentos. Os exemplos disso acontecer são numerosos, por isso é aconselhável levar o seu tempo antes de decidir o que fazer a seguir.

A criptografia de arquivo .DeadBolt

A criptografia de arquivo .DeadBolt é um obstáculo complicado de superar. Para desbloquear a criptografia de arquivo .DeadBolt, você precisará de uma chave que corresponda ao algoritmo aplicado.

Essa chave é, obviamente, mantida pelos hackers – o pagamento que eles querem que você faça é em troca da referida chave. Como estabelecemos, no entanto, o pagamento não é realmente uma opção muito sábia, então o que se pode fazer então? Bem, remover o vírus é um bom começo – não liberará automaticamente seus arquivos, mas permitirá que você experimente algumas opções alternativas de recuperação. No guia abaixo, você pode encontrar instruções de remoção e sugestões sobre recuperação de dados.

Aprenda a remover DeadBolt do seu computador

- Passo 1. Exclua DeadBolt via anti-malware

- Passo 2. Exclua DeadBolt usando a Restauração do Sistema

- Passo 3. Recupere seus dados

Passo 1. Exclua DeadBolt via anti-malware

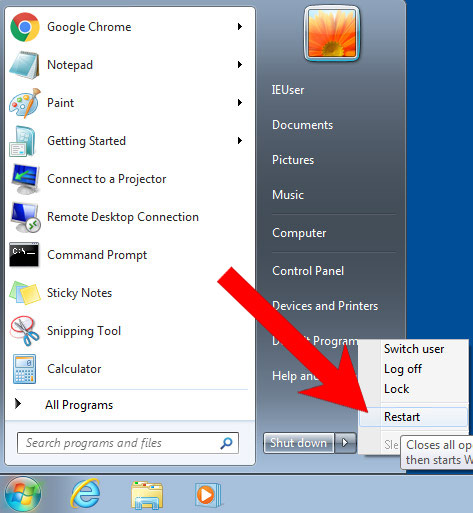

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

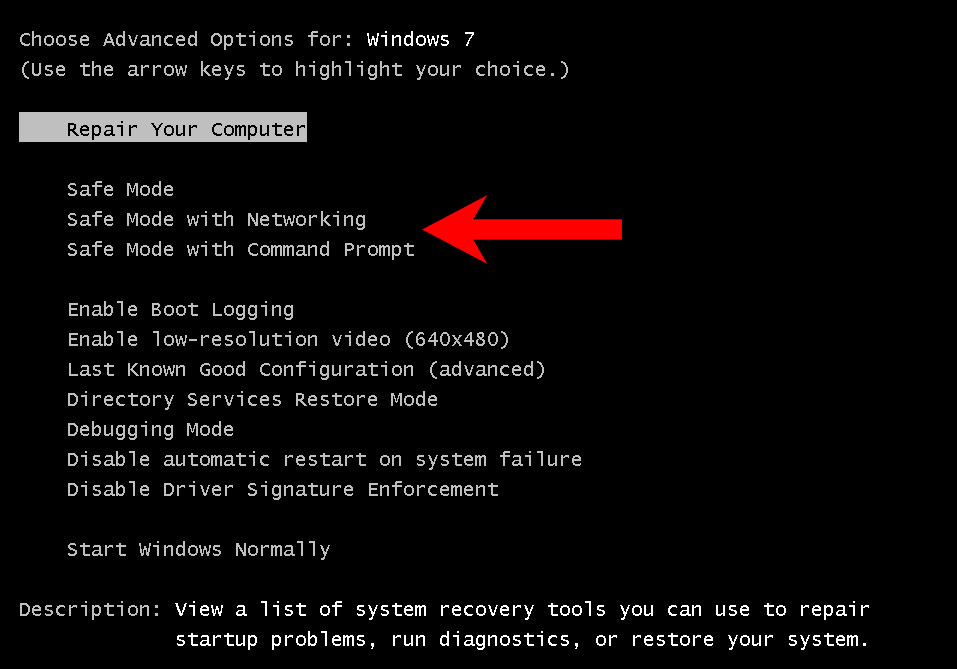

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com rede.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

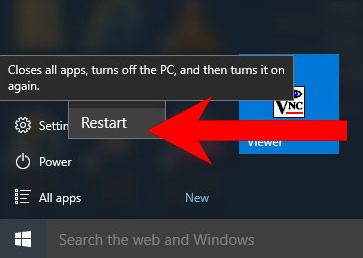

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

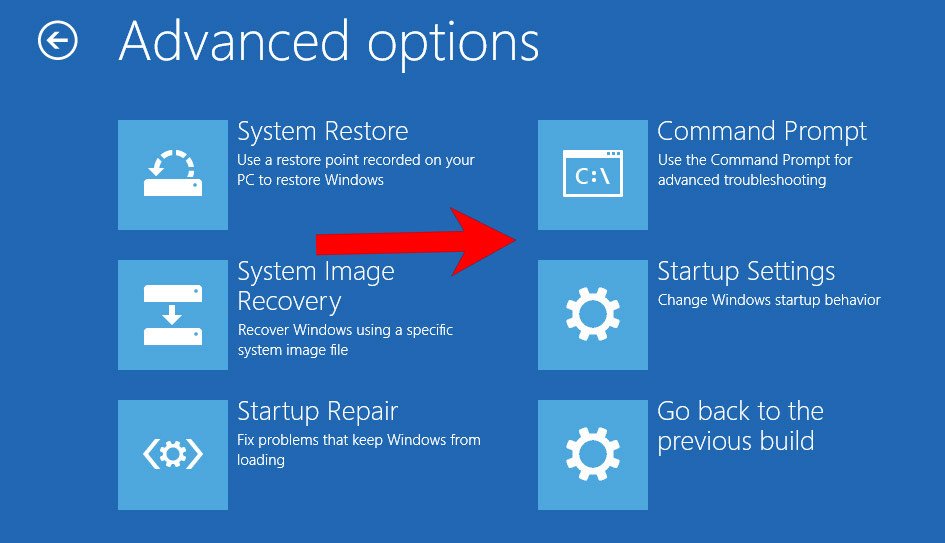

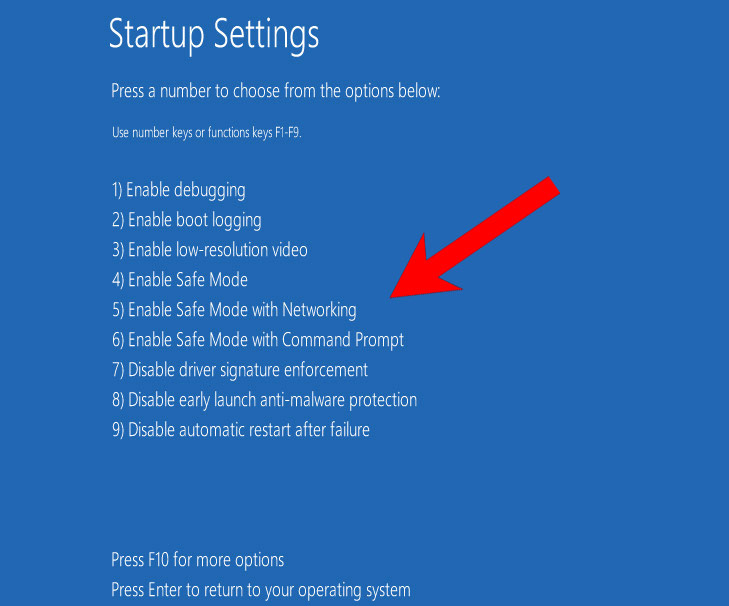

- Em seguida, Solucionar problemas → Opções avançadas → Iniciar configurações.

- Vá para baixo para ativar o modo de segurança (ou modo de segurança com rede).

- Pressione Reiniciar.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

Passo 2. Exclua DeadBolt usando a Restauração do Sistema

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com prompt de comando.

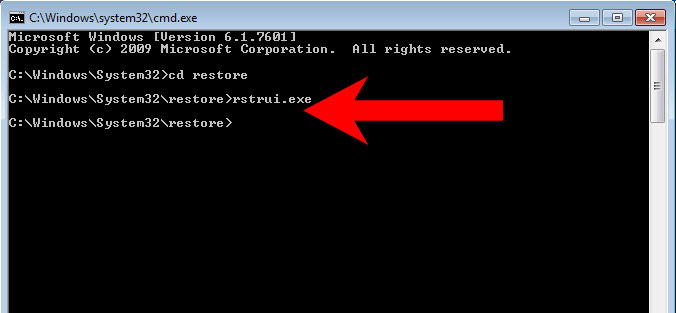

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

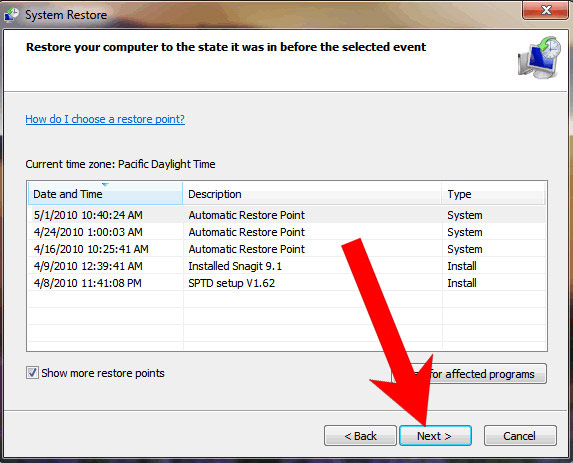

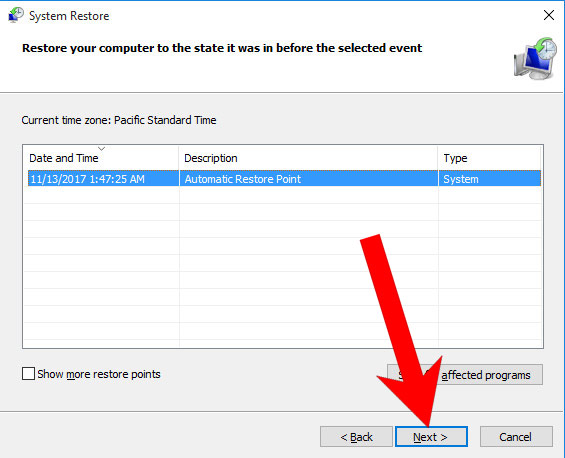

- Na janela que aparece, selecione um ponto de restauração e pressione Avançar. Certifique-se de que o ponto de restauração seja anterior à infecção.

- Na janela de confirmação que aparece, pressione Sim.

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

- Em seguida, Solucionar problemas → Opções avançadas → Prompt de comando.

- Clique em Reiniciar.

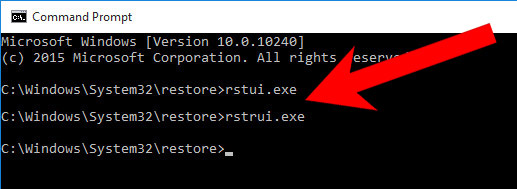

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

- Na janela que aparece, pressione Avançar, escolha um ponto de restauração (antes da infecção) e pressione Avançar.

- Na janela de confirmação que aparece, pressione Sim.

Passo 3. Recupere seus dados

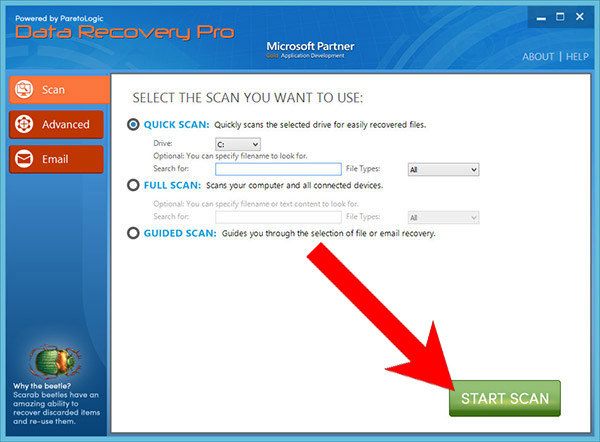

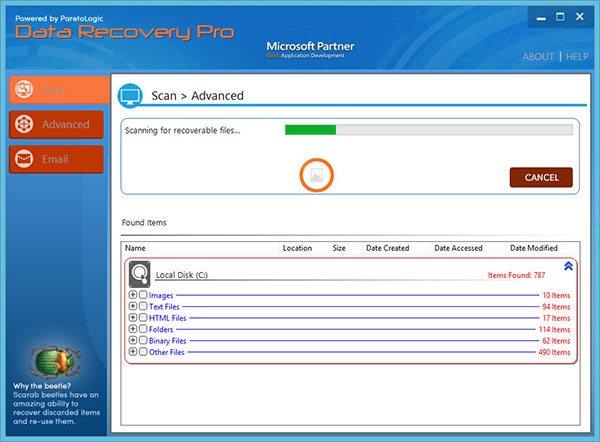

a) Método 1. Usando Data Recovery Pro para recuperar arquivos

- Obtenha Data Recovery Pro no site oficial.

- Instale e abra-o.

- Use o programa para verificar se há arquivos criptografados.

- Seus arquivos são recuperáveis, o programa permitirá que você faça isso.

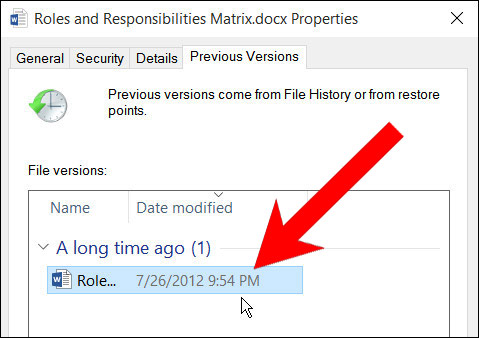

b) Método 2. Usando versões anteriores do Windows para recuperar arquivos

Para que esse método funcione, a Restauração do sistema deve ter sido ativada antes das infecções.- Clique com o botão direito no arquivo que deseja recuperar.

- Selecione Propriedades.

- Vá para a guia Versões anteriores, selecione a versão do arquivo desejada e clique em Restaurar.

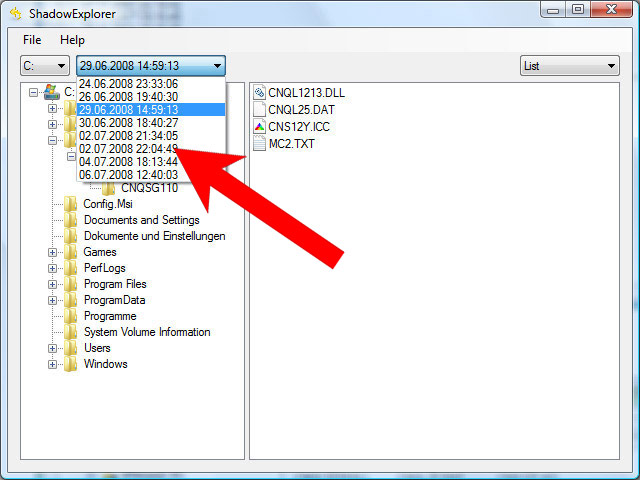

c) Método 3. Usando Shadow Explorer para recuperar arquivos

Seu sistema operacional cria automaticamente cópias de sombra de seus arquivos para que você possa recuperá-los se o sistema travar. É possível recuperar arquivos dessa maneira após um ataque de ransomware, mas algumas ameaças conseguem excluir as cópias de sombra. Se você tiver sorte, poderá recuperar arquivos através do Shadow Explorer.- Você precisa baixar o programa Shadow Explorer, que pode ser obtido no site oficial, shadowexplorer.com.

- Instale e abra-o.

- Selecione o disco onde os arquivos estão localizados, escolha a data e, quando as pastas com os arquivos aparecerem, pressione Exportar.