Vírus Iicc

O vírus Iicc é uma nova ameaça de ransomware que se infiltra no seu sistema através de vários canais, sendo o método mais comum através de anexos de e-mail de spam. Depois de baixado, o anexo do e-mail ativa o programa ransomware que começa a criptografar os arquivos no seu sistema. Outros pontos de entrada incluem táticas de engenharia social, downloads maliciosos da Web, anúncios falsos, mensagens de bate-papo e até unidades USB portáteis. Não é incomum que o vírus Iicc seja introduzido no seu sistema através de um arquivo executável incorporado em uma pasta zip ou macros de um documento do Microsoft Office, ou mascarado como um anexo legítimo. Ransomwares mais avançados podem se propagar de forma autônoma, sem intervenção humana, explorando vulnerabilidades em plug-ins de navegadores.

Iicc

O primeiro passo na defesa contra ransomware, como Iicc, Jzie ou Eqza, é educar-se sobre os perigos de clicar em links duvidosos e baixar anexos suspeitos. Ter cuidado ao passar tempo online e ter um software de segurança confiável instalado e funcionando em seu sistema pode reduzir o risco de ataques bem-sucedidos. Atualizar regularmente o seu software também é vital, pois muitas ameaças de ransomware exploram vulnerabilidades que não são abordadas a tempo pelos usuários. Mas a melhor maneira de mitigar o impacto de um ataque potencial do Iicc é criar backups regulares dos seus dados, que são armazenados em uma unidade externa ou armazenamento em nuvem.

Download ferramenta de remoçãoremover Iicc.Iicc

.Iicc é um processo usado pelo ransomware para bloquear seus arquivos digitais e restringir seu acesso a eles. Detectar o processo de criptografia é um desafio, pois normalmente ocorre sem sintomas visíveis. Se você foi atacado por .Iicc, entretanto, é importante evitar pagar o resgate exigido pelos cibercriminosos. A razão é que não se pode confiar que os criminosos lhe enviarão uma chave de desencriptação mesmo depois de receber o pagamento e não há garantias de restauração dos seus dados. Portanto, recomendamos tentar nossas sugestões gratuitas de recuperação de arquivos e utilizar a ferramenta profissional de remoção Iicc antes de considerar o pagamento do resgate como uma opção. Além disso, seguir as instruções do guia ajudará a remover a infecção do seu sistema.

Extensão Iicc

A extensão Iicc é um identificador adicionado pelo ransomware a todos os arquivos criptografados em seu sistema. Essa extensão, que pode variar dependendo da variante do ransomware com a qual você foi infectado, geralmente é adicionada à extensão do arquivo original, separando efetivamente o arquivo criptografado de seu formato original e impedindo que alguém o acesse. Normalmente, as vítimas podem identificar quais arquivos foram criptografados e quais não foram afetados pelo ataque do ransomware Iicc observando a extensão Iicc. Para ilustrar, digamos que você tenha um arquivo chamado “image.jpeg” que foi criptografado pelo ransomware e recebeu a extensão “.Iicc”. Após a criptografia, o arquivo seria renomeado para “image.jpeg.Iicc”.

Iicc ransomware

Iicc ransomware é um software malicioso criado por cibercriminosos com a intenção de bloquear seus arquivos e solicitar o pagamento de um resgate para acessá-los. A ameaça pode se espalhar pela sua rede, infectando unidades compartilhadas e outros dispositivos. Ele pode permanecer inativo por um período de tempo, comprometendo seus backups regulares de dados e tornando-os inúteis. Para se proteger contra o ransomware Iicc, recomendamos que você crie cópias regulares de seus dados em um armazenamento como um disco, que pode ser armazenado fora do local com segurança, ou em um serviço baseado em nuvem oferecido por fornecedores confiáveis. Ter backups externos seguros pode facilitar significativamente a recuperação caso você seja vítima de um ataque de ransomware.

Download ferramenta de remoçãoremover IiccO que é o arquivo Iicc?

O arquivo Iicc é um arquivo que foi criptografado pelo ransomware Iicc. O que é importante observar aqui é que, como a ameaça de ransomware pode atingir e criptografar vários tipos de arquivos, como documentos, imagens, vídeos, bancos de dados, etc., o arquivo Iicc é essencialmente um arquivo normal no seu sistema (de qualquer um dos formatos de arquivo comuns) que se tornou inacessível sem uma chave de descriptografia. O arquivo criptografado geralmente é identificável pela extensão de arquivo específica ou pelo nome de arquivo alterado. Este nome modificado ou extensão adicionada serve como uma forma para os invasores e as vítimas detectarem quais arquivos foram afetados pelo ataque de ransomware.

Aprenda a remover Iicc do seu computador

- Passo 1. Exclua Iicc via anti-malware

- Passo 2. Exclua Iicc usando a Restauração do Sistema

- Passo 3. Recupere seus dados

Passo 1. Exclua Iicc via anti-malware

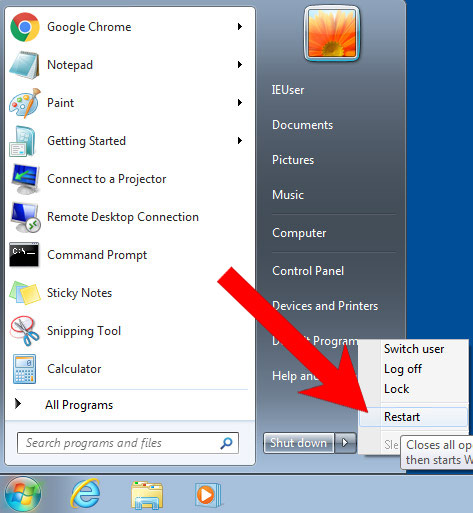

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

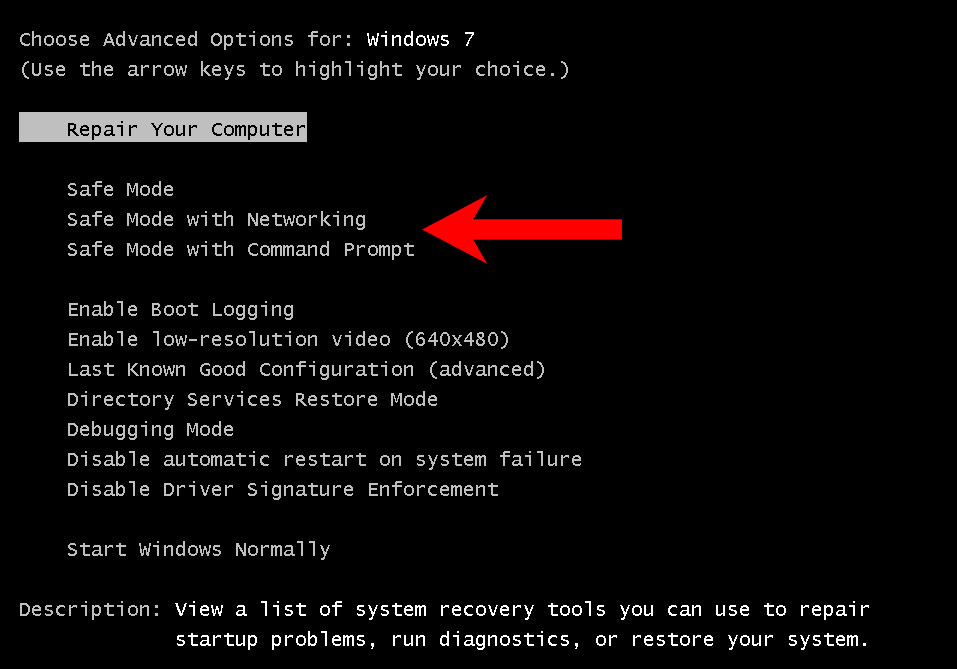

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com rede.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

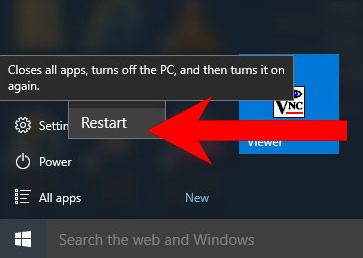

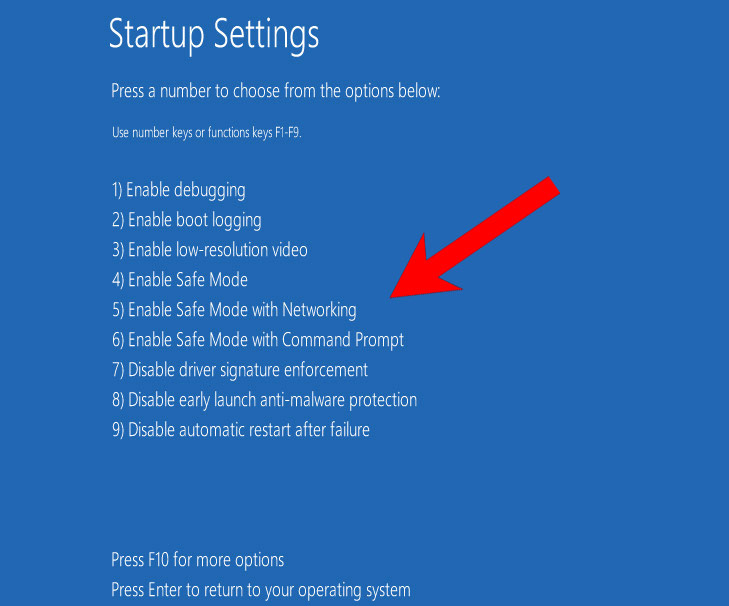

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

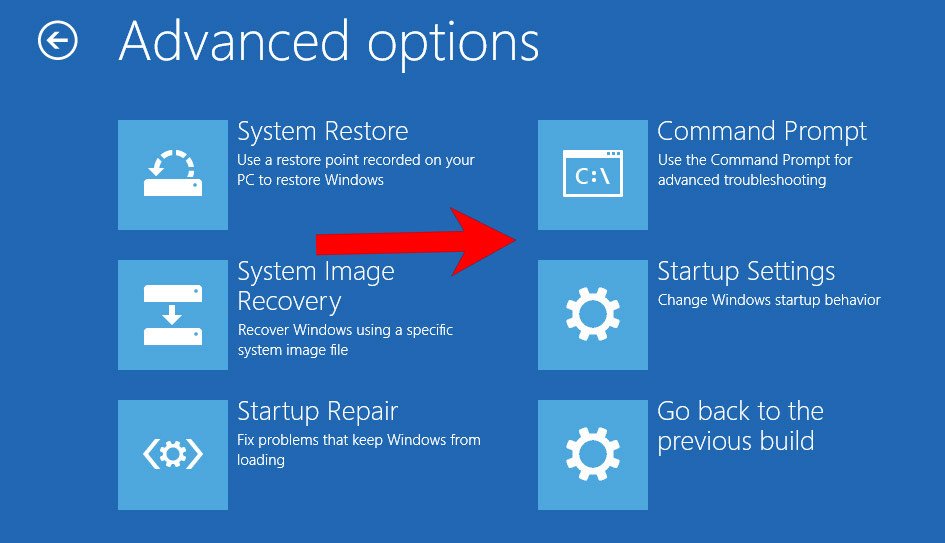

- Em seguida, Solucionar problemas → Opções avançadas → Iniciar configurações.

- Vá para baixo para ativar o modo de segurança (ou modo de segurança com rede).

- Pressione Reiniciar.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

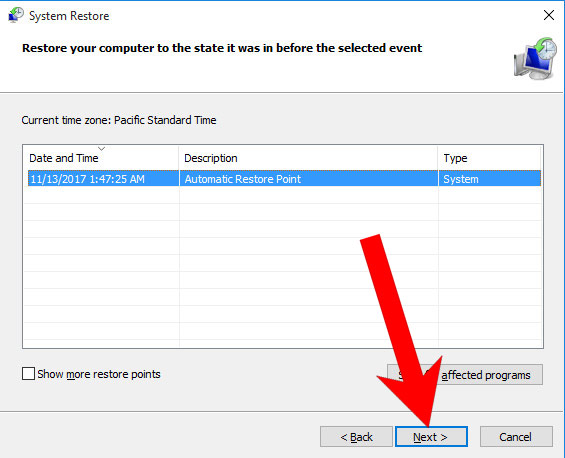

Passo 2. Exclua Iicc usando a Restauração do Sistema

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com prompt de comando.

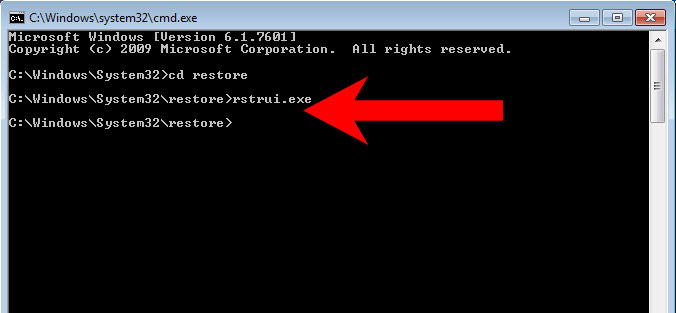

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

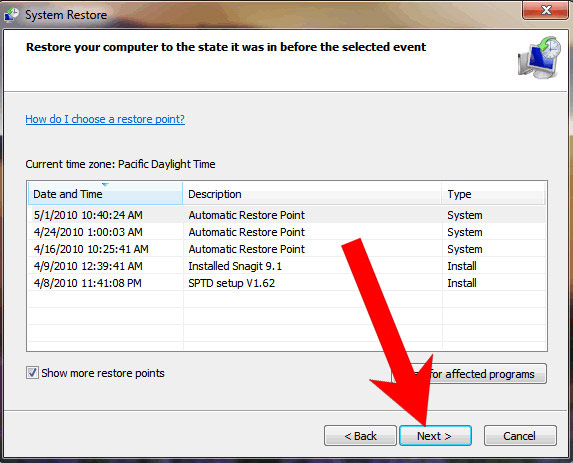

- Na janela que aparece, selecione um ponto de restauração e pressione Avançar. Certifique-se de que o ponto de restauração seja anterior à infecção.

- Na janela de confirmação que aparece, pressione Sim.

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

- Em seguida, Solucionar problemas → Opções avançadas → Prompt de comando.

- Clique em Reiniciar.

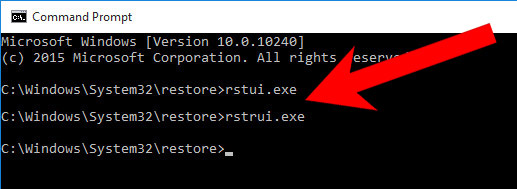

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

- Na janela que aparece, pressione Avançar, escolha um ponto de restauração (antes da infecção) e pressione Avançar.

- Na janela de confirmação que aparece, pressione Sim.

Passo 3. Recupere seus dados

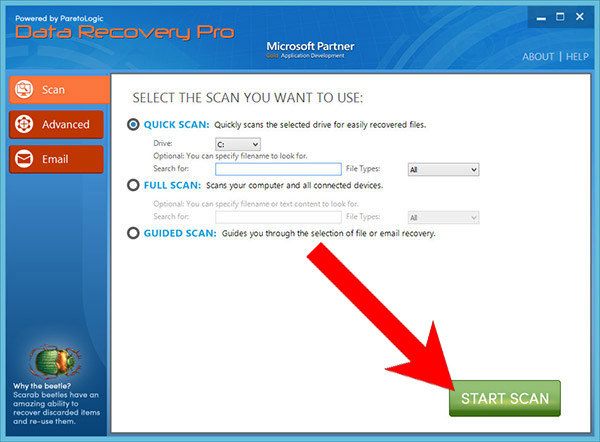

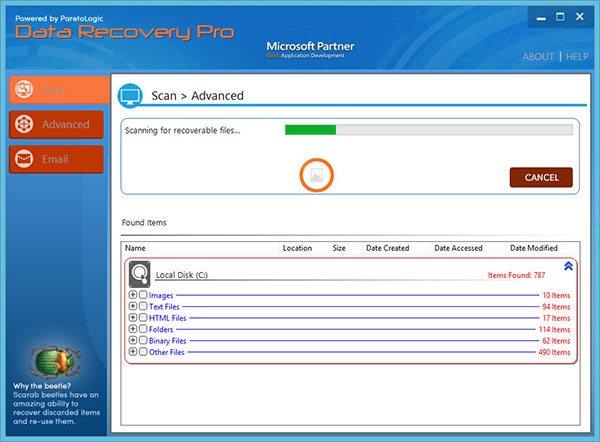

a) Método 1. Usando Data Recovery Pro para recuperar arquivos

- Obtenha Data Recovery Pro no site oficial.

- Instale e abra-o.

- Use o programa para verificar se há arquivos criptografados.

- Seus arquivos são recuperáveis, o programa permitirá que você faça isso.

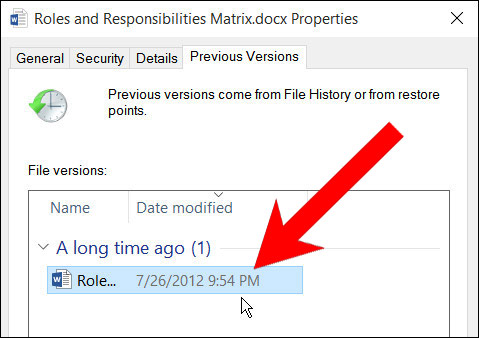

b) Método 2. Usando versões anteriores do Windows para recuperar arquivos

Para que esse método funcione, a Restauração do sistema deve ter sido ativada antes das infecções.- Clique com o botão direito no arquivo que deseja recuperar.

- Selecione Propriedades.

- Vá para a guia Versões anteriores, selecione a versão do arquivo desejada e clique em Restaurar.

c) Método 3. Usando Shadow Explorer para recuperar arquivos

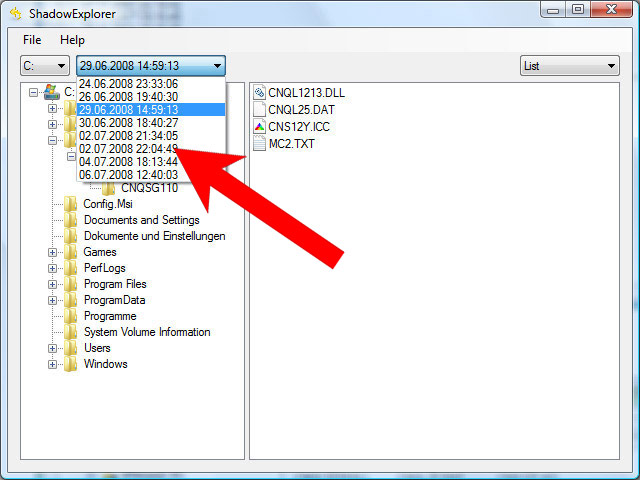

Seu sistema operacional cria automaticamente cópias de sombra de seus arquivos para que você possa recuperá-los se o sistema travar. É possível recuperar arquivos dessa maneira após um ataque de ransomware, mas algumas ameaças conseguem excluir as cópias de sombra. Se você tiver sorte, poderá recuperar arquivos através do Shadow Explorer.- Você precisa baixar o programa Shadow Explorer, que pode ser obtido no site oficial, shadowexplorer.com.

- Instale e abra-o.

- Selecione o disco onde os arquivos estão localizados, escolha a data e, quando as pastas com os arquivos aparecerem, pressione Exportar.