Portanto, após um ataque de ransomware como esse, os usuários ficam com um monte de informações totalmente inúteis que não são reconhecidas por nenhum software. É principalmente por isso que os vírus desse tipo, como .Plam, Ygkz, são considerados altamente perigosos, se não o tipo de malware mais perigoso que existe. E o que torna esse fato ainda mais grave é que cumprir as exigências de resgate dos hackers não garante necessariamente a restauração bem-sucedida dos dados criptografados.

Os hackers por trás dessas variantes de malware geralmente tentam chantagear suas vítimas para que paguem grandes somas de dinheiro em troca de uma chave de descriptografia, que eles afirmam ser a única solução viável para a criptografia. No entanto, mesmo se você receber uma dessas chaves, não há como dizer se ela realmente funcionará em seus arquivos ou não.

Por esse motivo, criamos um guia de remoção gratuito que você pode usar logo abaixo da postagem atual. E depois de remover com segurança Ziggy do seu PC, você encontrará as sugestões de recuperação de arquivo que compilamos para você na segunda parte do guia. É claro que depende de você recorrer a eles ou simplesmente ir para o pagamento do resgate. Mas não vai custar nada se você tentar recuperar o acesso aos seus dados criptografados usando meios alternativos primeiro.

Download ferramenta de remoçãoremover ZiggyO ransomware Ziggy

O vírus Ziggy usava um algoritmo de criptografia complexo para bloquear os arquivos dos usuários e torná-los inacessíveis. Esse mesmo processo de criptografia também permite que o vírus Ziggy evite a detecção da maioria dos programas antivírus.

Por mais injusto e ridículo que seja, mas é um fato que a maioria dos softwares antivírus não reconhece o processo de criptografia empregado por vírus como Ziggy como algo malicioso. E, de fato, não é um ato malicioso. Essa é a principal dificuldade do ransomware e uma das maneiras pelas quais os cibercriminosos conseguem ficar um passo à frente do restante de nós.

Mas isso não significa que estamos condenados a ficar à mercê deles e devemos apenas esperar o próximo ataque de ransomware acontecer. Não somos impotentes e, na verdade, temos uma ferramenta muito poderosa à nossa disposição que pode desarmar completamente qualquer peça maliciosa desse tipo. Se os usuários fizessem cópias de seus dados mais valiosos e freqüentemente fizessem backup em unidades externas ou mesmo em nuvens, isso tornaria automaticamente qualquer infecção de ransomware inofensiva. E, claro, a prática de medidas básicas de segurança ao navegar na web também pode ajudar muito na prevenção de infecções por vírus como este.

A extensão de arquivo Ziggy

A extensão de arquivo Ziggy é o final no final de todos os arquivos criptografados que você vê em sua máquina. A extensão de arquivo Ziggy é essencialmente um sufixo que substitui o formato de arquivo regular. E por causa disso, nenhum software é capaz de distinguir o tipo de arquivo e lê-lo.

Aprenda a remover Ziggy do seu computador

- Passo 1. Exclua Ziggy via anti-malware

- Passo 2. Exclua Ziggy usando a Restauração do Sistema

- Passo 3. Recupere seus dados

Passo 1. Exclua Ziggy via anti-malware

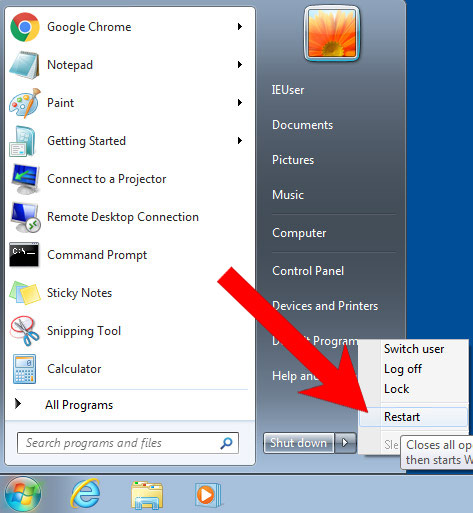

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

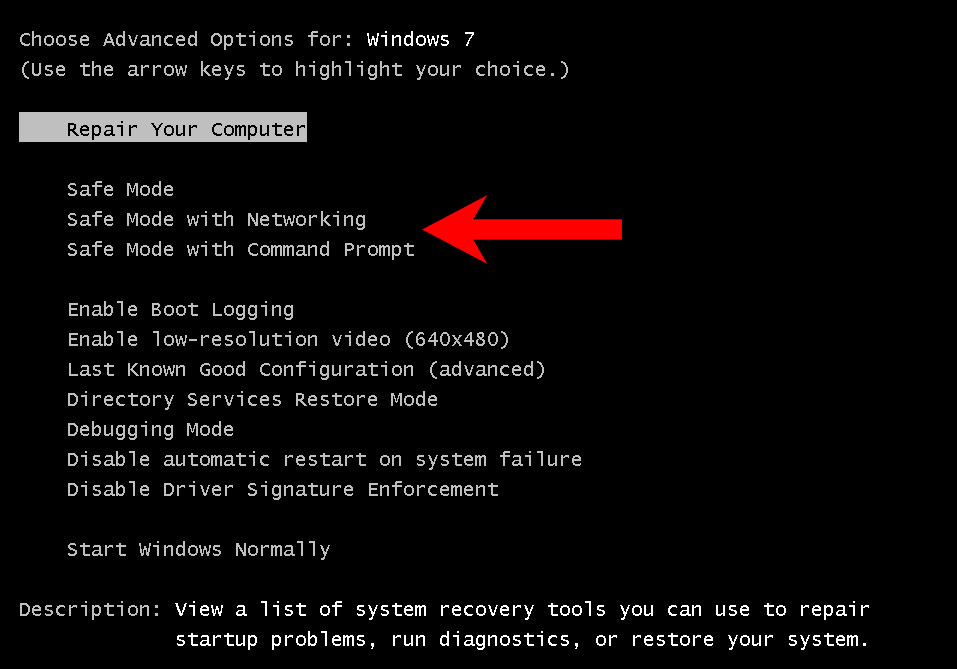

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com rede.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

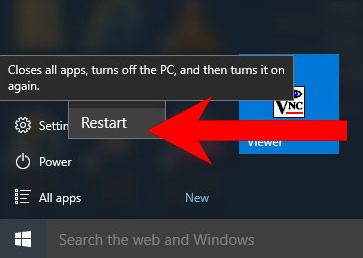

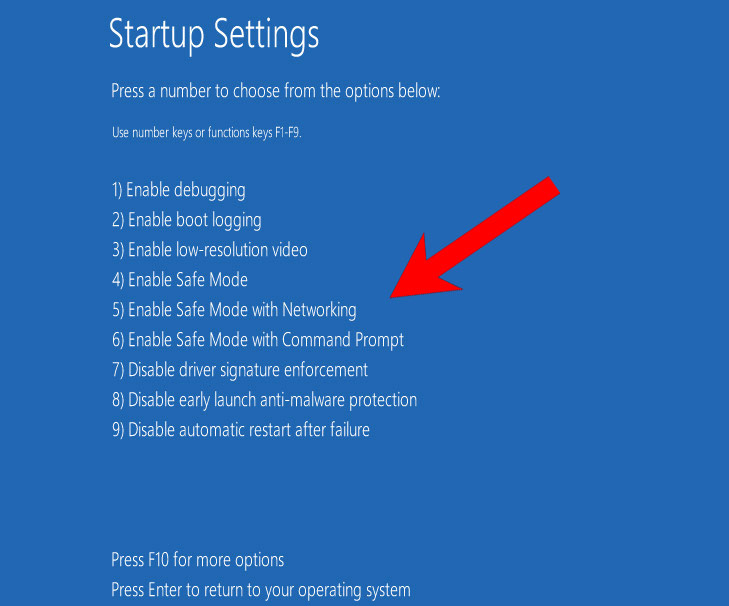

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

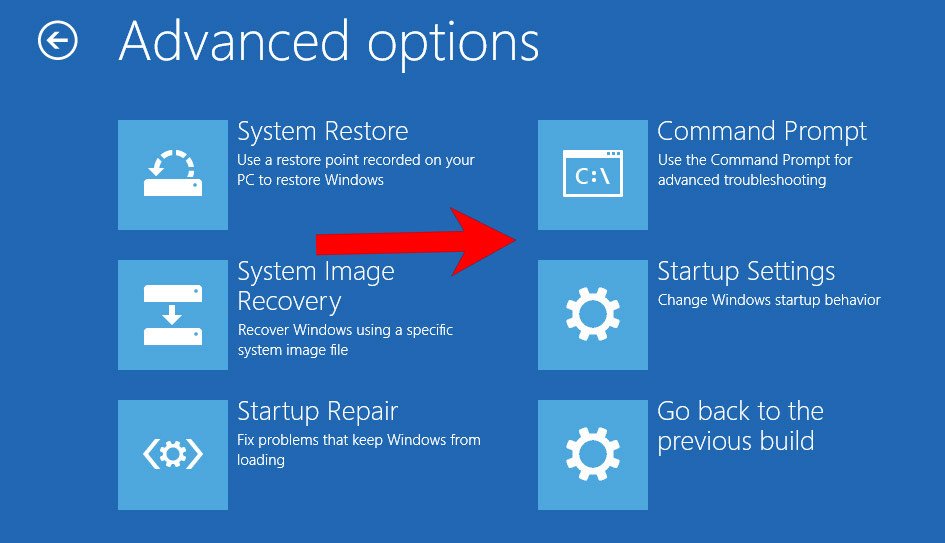

- Em seguida, Solucionar problemas → Opções avançadas → Iniciar configurações.

- Vá para baixo para ativar o modo de segurança (ou modo de segurança com rede).

- Pressione Reiniciar.

- Quando o computador carregar, baixe o antimalware usando o navegador.

- Use o anti-malware para se livrar do ransomware.

Passo 2. Exclua Ziggy usando a Restauração do Sistema

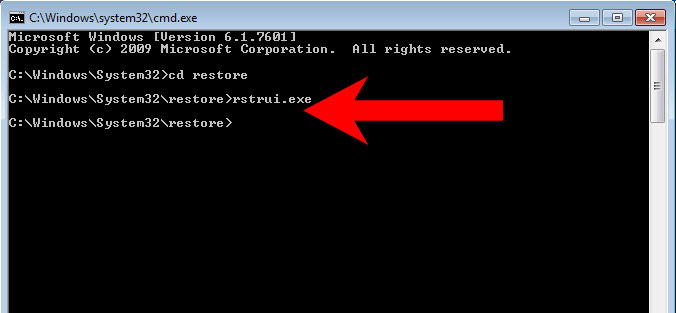

a) Windows 7 / Vista / XP

- Iniciar → Desligar → Reiniciar.

- Quando o PC começar a carregar, continue pressionando F8 até que as Opções de inicialização avançadas apareçam.

- Selecione Modo de segurança com prompt de comando.

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

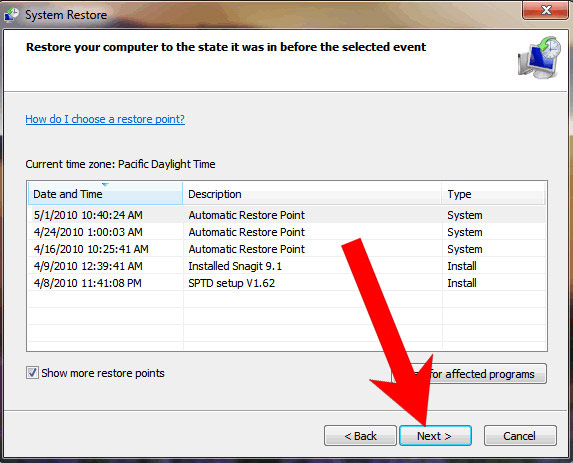

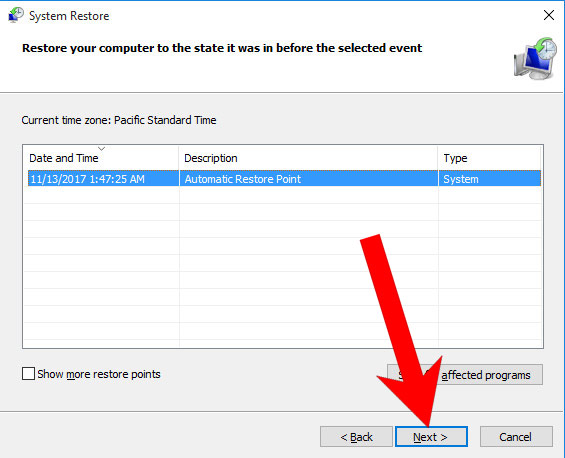

- Na janela que aparece, selecione um ponto de restauração e pressione Avançar. Certifique-se de que o ponto de restauração seja anterior à infecção.

- Na janela de confirmação que aparece, pressione Sim.

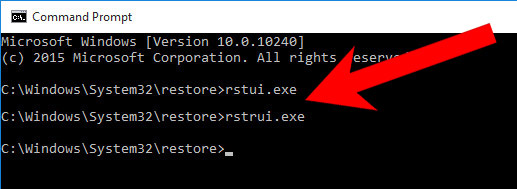

b) Windows 8/10

- Abra o menu Iniciar e pressione o logotipo Power.

- Segure a tecla Shift e pressione Reiniciar.

- Em seguida, Solucionar problemas → Opções avançadas → Prompt de comando.

- Clique em Reiniciar.

- Na janela que aparece, digite cd restore e pressione Enter.

- Digite rstrui.exe e pressione Enter.

- Na janela que aparece, pressione Avançar, escolha um ponto de restauração (antes da infecção) e pressione Avançar.

- Na janela de confirmação que aparece, pressione Sim.

Passo 3. Recupere seus dados

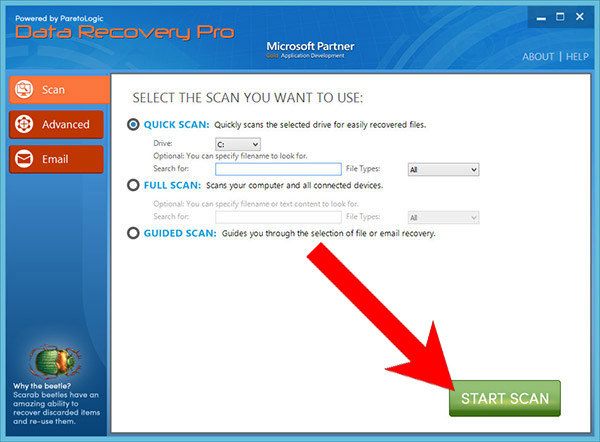

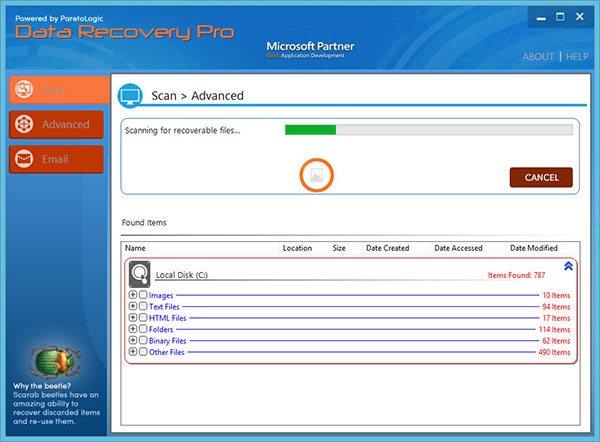

a) Método 1. Usando Data Recovery Pro para recuperar arquivos

- Obtenha Data Recovery Pro no site oficial.

- Instale e abra-o.

- Use o programa para verificar se há arquivos criptografados.

- Seus arquivos são recuperáveis, o programa permitirá que você faça isso.

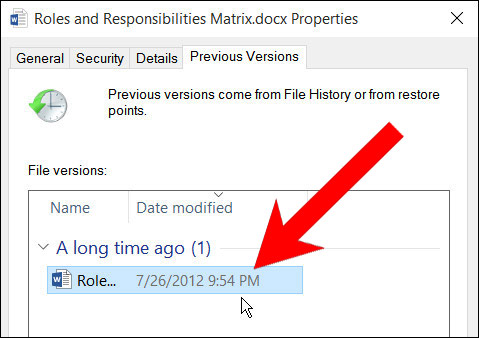

b) Método 2. Usando versões anteriores do Windows para recuperar arquivos

Para que esse método funcione, a Restauração do sistema deve ter sido ativada antes das infecções.- Clique com o botão direito no arquivo que deseja recuperar.

- Selecione Propriedades.

- Vá para a guia Versões anteriores, selecione a versão do arquivo desejada e clique em Restaurar.

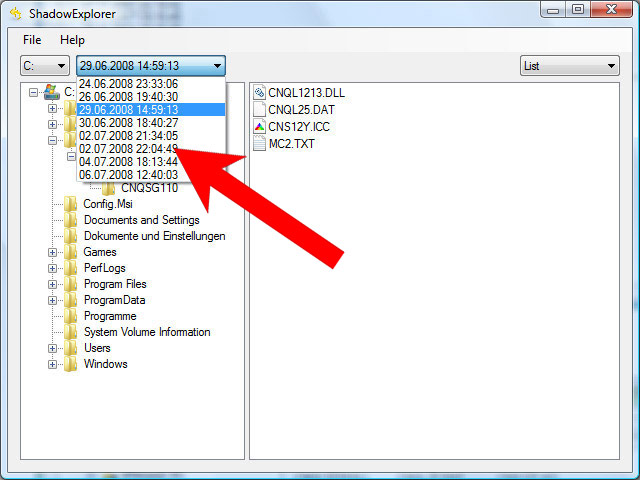

c) Método 3. Usando Shadow Explorer para recuperar arquivos

Seu sistema operacional cria automaticamente cópias de sombra de seus arquivos para que você possa recuperá-los se o sistema travar. É possível recuperar arquivos dessa maneira após um ataque de ransomware, mas algumas ameaças conseguem excluir as cópias de sombra. Se você tiver sorte, poderá recuperar arquivos através do Shadow Explorer.- Você precisa baixar o programa Shadow Explorer, que pode ser obtido no site oficial, shadowexplorer.com.

- Instale e abra-o.

- Selecione o disco onde os arquivos estão localizados, escolha a data e, quando as pastas com os arquivos aparecerem, pressione Exportar.